Credit image: Pixabay

Ransomware telah terbukti menjadi virus paling menakutkan dan mematikan yang sangat mengancam stabilitas keamanan di internet. Korban akibat ransomware juga masih terus berjatuhan, mereka dipaksa untuk memilih, kehilangan uang atau data-data penting jadi serpihan maya.

Efektivitas ransomware dalam beraksi membuat popularitasnya semakin meningkat, pengembang malware handal berlomba-lomba menciptakan ransom malware berbahaya, termasuk pengembang malware dengan kemampuan pas-pasan ikut berpartisipasi melakukan kejahatan siber dengan menciptakan ransomware kualitas rendah.

Namun diantara semua ransomware yang paling dikuatirkan adalah proses penyebarannya, semakin bervariatif metode distribusi yang digunakan, semakin berbahaya ransomware tersebut, seperti halnya CryptoLuck.

Ransomware CryptoLuck didistribusikan menggunakan exploit kit RIG-E. Sebagai varian ransomware yang masih seumur jagung, modus penyebaran dengan exploit kit dianggap sangat tidak umum, tapi bisa menjadi indikasi bahwa aktivitas ini menunjukkan agresifitas ransomware yang ingin menyebar dalam skala luas untuk mendapatkan korban dalam jumlah besar.

Cryptoluck memanfaatkan RIG-E melalui malvertising yang ditemukan pada sejumlah iklan di situs-situs dewasa, ada kemungkinan ransomware juga didistribusikan melalui sumber-sumber lain seperti situs yang dikompromikan.

Googleupdate.exe dan DLL Hijacking

Metode distribusi lain yang dikembangkan oleh Cryptoluck adalah dengan menggunakan executable GoogleUpdate.exe sah dan DLL Hijacking. Fitur ini digunakan untuk menginstal ransomware ke dalam komputer korban.

Didistribusikan menggunakan file RAR SFX termasuk diantaranya file crp.cfg, GoogleUpdate.exe, and goopdata.dll. File SFX juga berisi instruksi yang apabila dieksekusi, ia akan mengekstrak file-file ini ke dalam folder %AppData%\76ff dan dengan senyap menjalankan program GoogleUpdate.exe.

Ketika program GoogleUpdate.exe dijalankan, ia akan mencari file DLL sebuah file bernama goopdate.dll. File ini yang kemudian dimanipulasi oleh pengembang malware dengan menciptakan file goopdate.dll berbahaya agar di load oleh GoogleUpdate. Sehingga saat dieksekusi ia memuat DLL berbahaya daripada versi asli yang biasa digunakan oleh Google.

Metode Enkripsi

Pertama kali CryptoLuck menginfeksi komputer, ia memeriksa apakah komputer berjalan dalam sistem virtualisasi atau tidak, apabila diketahui berada dalam mesin virtual, CryptoLuck akan mematikan dirinya sendiri. Jika sebaliknya, virus ini akan memindai komputer mulai dari drive terpasang sampai dengan jaringan berbagi mencari file dengan ekstensi tertentu.

Begitu file yang dicari berhasil dideteksi, ransomware akan membuat kunci enkripsi AES unik untuk file yang dienkripsi dan mengenkripsi file menggunakan enkripsi AES-256. Kunci enkripsi kemudian dienkripsi dengan kunci RSA publik embedd dan hasil dari kunci AES yang dienkripsi tertanam daalam file terenkripsi.

Saat CryptoLuck memindai file untuk mengenkripsi, ia akan melewatkan file yang berisi string sebagai berikut:

- Windows

- Program Files

- Program Files (x86)

- ProgramData

- AppData

- Application Data

- Temporary Internet Files

- Temp

- Games

- nvidia

- intel

- $Recycle.Bin

- Cookies

Setelah file berhasil dienkripsi, di belakang nama file akan ditambahkan ekstensi [Victim_id] _luck. Nama asli dari setiap file dienkripsi kemudian ditambahkan sebagai entri di bawah HKCU\Software\sosad_[victim_idfile]\files key.

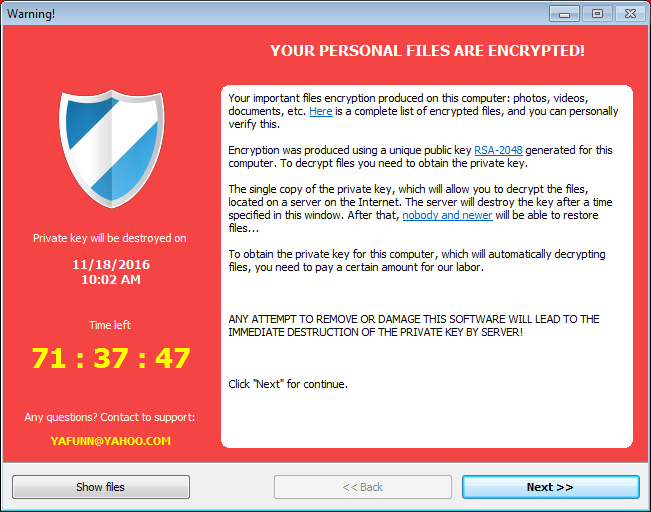

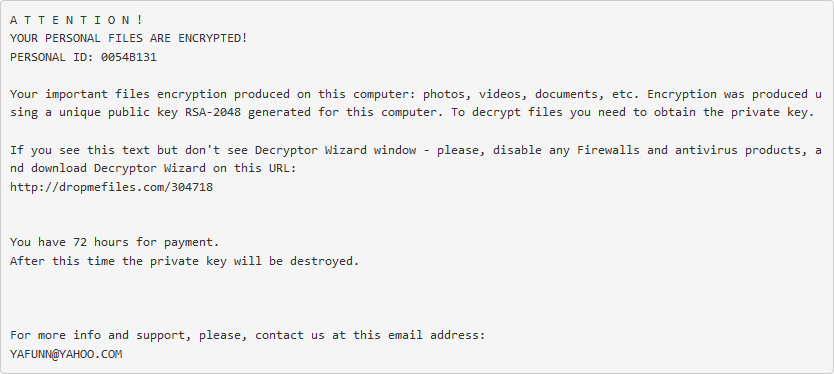

Selanjutnya setelah tugas mengenkripsi, CryptoLuck menampilkan ransom note dinamai %AppData%\@WARNING_FILES_ARE_ENCRYPTED.[victim_id].txt. Ransom note berisi instruksi bagaimana cara mengunduh decryptor dan melakukan pembayaran uang tebusan.

Untuk menghadapi serangan ransomware yang memiliki taktik penyebaran yang variatif, ESET memiliki teknologi antivirus yang mampu melacak dan mengenali kehadiran proses tidak sah dalam sistem dan mampu mencegah penyusupan malware melalui malvertising yang memanfaatkan iklan-iklan yang biasa digunakan untuk menjebak pengguna komputer.

ESET Smart Security adalah salah satu produk antivirus dan antimalware unggulan yang dimiliki ESET mempunyai kapabilitas bagaimana mencegah serangan ransomware yang masuk dari berbagai arah dan teknik penyamaran untuk mengelabui sistem keamanan. Selain itu ESET juga memiliki sistem konfigurasi Anti Ransomware untuk memaksimalkan pengamanan komputer terhadap ransomware.

Sumber berita:

http://www.bleepingcomputer.com