Credit image: Pixabay

Malvertising belakangan jadi tren baru dalam distribusi ransomware, memanfaatkan iklan-iklan di situs-situs dewasa menarik minat pengembang malware memanen korban dalam jumlah besar, alasannya tentu saja bahwa sampai saat ini pengunjung situs dewasa masih menempati posisi papan atas di internet.

Ransomware yang dimaksud adalah BandarChor varian terbaru yang terinspirasi dengan penyebaran ransomware lain yang menggunakan malvertising untuuk mengelabui pengunjung situs dewasa. Tetapi penelitian lebih lanjut juga menemukan bahwa BandaChor juga disebar melalui toko online yang menjual Quadcopter atau drone.

BandarChor Semakin Tangguh

BandarChor mungkin tidak setenar Locky dan Cerber, namun ransomware ini tidak bisa dianggap remeh karena masih berada dalam satu keluarga dengan ransomware CTB-Locker, CryptoWall, TorrentLocker, atau TeslaCrypt yang merupakan bagian dari gelombang pertama Cryptolocker yang muncul pertama kali di tahun 2015 dan menjadi pembuka serangan ransomware yang tanpa henti.

Infeksi ransomware BandarChor pertama terlihat di November 2014, dan laporan pertama ke kegiatan ransomware berasal dari perusahaan keamanan asal Finlandia pada Maret 2015.

Memasuki tahun berikutnya, jumlah infeksi BandarChor menurun drastis tetapi tidak menghentikan kegiatannya meskipun tidak seaktif awal kemunculannya. Dan dua tahun kemudian ia muncul kembali dengan beberapa modifikasi, meskipun tidak mengubah modus awal operandi.

Versi Baru Gaya Lama

Terlepas dari kenyataan itu bertahan di pasar lebih dari dua tahun, BandarChor hampir tidak berubah modus awal operasi, masih meminta pengguna yang terinfeksi untuk mengirim email ke pengembang ransomware.

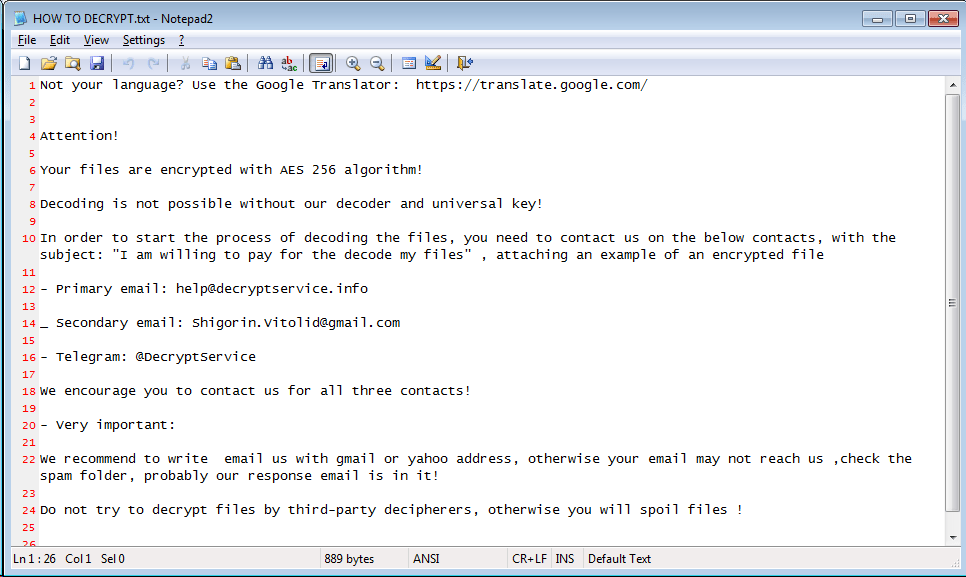

Bedanya, kali ini alamat email pelaku sudah diubah, tetapi itu bukan hal yang mengejutkan karena pelaku kejahatan siber biasa mengganti alamat email sebagai bagian dari menghilangkan jejak. Alamat email ini dapat ditemukan dalam ransom note yang dibuat di semua folder di mana ransomware telah mengenkripsi file.

Nama file teks ransom note ini adalah HOW TO DECRYPT.txt and lists help@decryptservice.info, Shigorin.Vitolid@gmail, dan alamat Telegram @DecryptService yang bisa digunakan oleh korban untuk menghubungi pengembang malware dan mendapatkan instruksi pembayaran.

BandarChor juga menggunakan alamat email help@decryptservice.info untuk ditambahkan sebagai file ekstensi pada file terenkripsi. Tapi BandarChor tidak memperbarui pola yang digunakan untuk ekstensi file yaitu [original_file_name].id-[ID]_[EMAIL_ADDRESS].

Jadi ketika BandarChor mengenkripsi file, ia akan mengubah sebuah file misalnya coba.jpg dan mengubahnya menjadi coba.jpg.id-1235240425_help@decryptservice.info.

Ransom Note BandarChore

Seperti di varian sebelumnya, BandarChor bergantung pada koneksi internet untuk berbicara dengan seorang secara online C & C server yang. Varian BandarChor ini berkomunikasi dengan remote server berikut:

#Remote servers

checkip.dyn.com/ – IP check

checkip.amazonaws.com/ – IP check

tomtom.eu.pn/123/index.php – C&C server communications

Varian baru BandarChor ini masih terus menggunakan struktur url yang sama seperti versi sebelumnya ketika berkomunikasi dengan server Command & Control seperti yang ditunjukkan di bawah ini.

Permintaan Outgoing HTTP #Previous BandarChor

POST /777/index.php HTTP / 1.1

POST /123/index.php HTTP / 1.1

POST /555/index.php HTTP / 1.1

POST /345/index.php HTTP / 1.1

Seperti yang terlihat, varian BandarChor ini belum melakukan update minor yang lain, sehingga masih bisa dibilang belum ada perkembangan signifikan dari ransomware ini, meskipun demikian BandarChor tidak boleh dianggap remeh, ransomware tetap saja ransomware yang selalu berbahaya dan patut diwaspadai setiap waktu.

Kemampuan bertahan hidup BandarChor memang harus diacungi jempol, hal ini kemungkinan besar disebabkan oleh sistem distribusi yang dibatasi sehingga hanya menginfeksi sejumlah kecil korban saja, yang memungkinkan dirinya lolos dari perhatian penegak hukum dan pakar keamanan siber.

Licinnya pengembang malware dalam beraksi dengan membatasi jumlah korban yang diserang menjadi poin utama dalam menghadapi ransomware BandarChore, dengan mengimplementasikan antivirus yang super ringan dan komprehensif sehingga mampu menghadapi segala macam modus operandi bisa menjadi jawaban bagaimana menghentikan BandarChore.

Sumber berita:

www.bleepingcomputer.com