Credit image: Pixabay

Sebuah trojan perbankan telah terdeteksi menyalahgunakan YouTube, Pastebin, dan platform publik lainnya untuk menyebarkan dan mengontrol mesin yang disusupi.

ESET baru saja menyelesaikan serangkaian riset trojan perbankan, menariknya dalam penelitian terbaru berikutnya, ESET mendapatkan sampel malware baru yang mirip dengan Casbaneiro, Grandoreiro dan Mekotio.

Para peneliti keamanan siber ESET mengatakan bahwa Trojan bernama Numando telah aktif sejak 2018. Ditulis dalam Delphi, malware keuangan ini menampilkan jendela overlay palsu untuk menipu korban agar mengirimkan data sensitif, seperti kredensial yang digunakan untuk mengakses layanan keuangan. .

Seperti halnya banyak varian Trojan perbankan, Numando tersebar hampir “eksklusif” melalui kampanye spam dan phising.

Upaya ini tidak terlalu canggih, pada saat ini, tidak lebih dari beberapa ratus korban telah dilacak. Akibatnya, tampaknya Numando “kurang berhasil” dibandingkan Trojan Amerika Latin lainnya, termasuk Mekotio dan Grandoreiro.

Kemungkinan kurangnya kecanggihan operator telah berkontribusi pada tingkat infeksi yang rendah. Dalam kampanye baru-baru ini, spam yang dikirim untuk mendistribusikan Numando terdiri dari pesan phising dan lampiran .ZIP yang disertakan dengan email.

Cara kerja Numando

File .ZIP umpan diunduh, bersama dengan file .ZIP aktual yang berisi arsip .CAB, dibundel dengan aplikasi perangkat lunak yang sah, injektor, dan Trojan. Malware disembunyikan dalam file gambar .BMP besar.

Jika aplikasi perangkat lunak dijalankan, injektor dimuat dan malware kemudian didekripsi menggunakan algoritme XOR dan kunci.

Setelah diinstal pada mesin target, Numando akan membuat jendela overlay palsu saat korban mengunjungi layanan keuangan. Jika pengguna mengirimkan kredensial mereka, mereka dicuri dan dikirim ke server Command and Control (C2) malware.

YouTube dan Pastebin

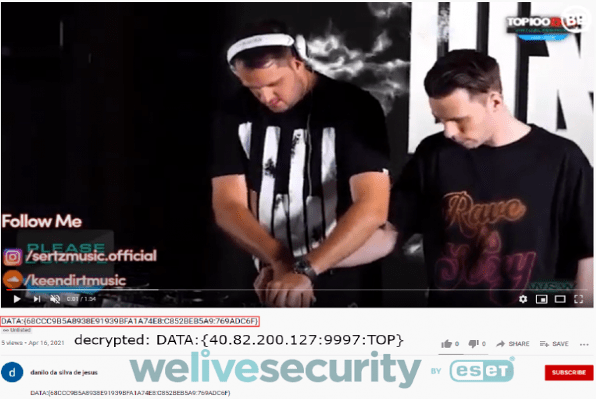

Numando juga menyalahgunakan layanan publik termasuk Pastebin dan YouTube untuk mengelola pengaturan konfigurasi jarak jauhnya.

Formatnya sederhana, tiga entri dibatasi oleh “:” diantara penanda DATA:{ dan },”. Setiap entri dienkripsi secara terpisah dengan cara yang sama seperti string lain di Numando dengan kunci yang di-hardcode dalam biner.

Hal ini membuat sulit untuk mendekripsi konfigurasi tanpa memiliki biner yang sesuai, namun Numando tidak terlalu sering mengubah kunci dekripsi, membuat dekripsi menjadi mungkin. Google segera menghapus video berdasarkan pemberitahuan ESET.

Numando juga mampu mensimulasikan klik mouse dan tindakan keyboard, membajak fungsi shutdown dan restart PC, mengambil screenshot, dan mematikan proses browser.

Tidak seperti kebanyakan trojan perbankan lainnya yang tercakup dalam seri ini, Numando tidak menunjukkan tanda-tanda perkembangan berkelanjutan. Ada beberapa perubahan kecil dari waktu ke waktu, tetapi secara keseluruhan binari cenderung tidak banyak berubah.