Credit image: Pixabay

Telemetri ESET mengalami penurunan pada paruh waktu ketiga 2021 pada semua deteksi macOS yang dipantau sebesar 5,9%, dibandingkan dengan paruh kedua. Penurunan terbesar dapat dilihat menjelang akhir Desember 2021 dan ini mencerminkan akhir tahun 2020, di mana telemetri ESET juga mengalami penurunan signifikan dalam deteksi macOS yang berlanjut hingga hari-hari pertama di bulan Januari 2021.

Hal ini dapat dikaitkan dengan waktu tertentu dalam setahun di mana orang-orang di seluruh dunia merayakan berbagai perayaan agama dan budaya dan tidak terlalu sering menggunakan komputer mereka.

|

Baca juga: Ancaman Meningkat Pengguna MacOS dan iOS Hati-hati |

Trojan macOS Meningkat

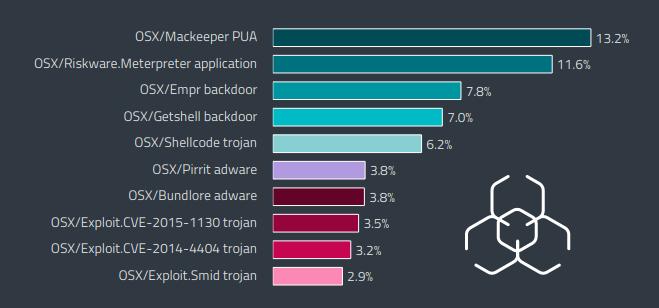

Penurunan terlihat di hampir semua kategori yang dipantau, Aplikasi yang berpotensi Tidak Diinginkan (PUA, -22,5%), Adware (-10,6%) dan Trojan (-6,2%). Hanya Aplikasi yang Berpotensi Tidak Aman (PUsAs) yang mengalami peningkatan yang dapat diabaikan di paruh ketiga dan naik sebesar 1,2%.

Secara keseluruhan angka deteksi yang lebih rendah dapat dilihat sebagai sesuatu yang positif, namun, pada paruh ketiga 2021 lebih dari 36% dari semua ancaman macOS yang terdeteksi ESET adalah trojan dan deteksi Trojan macOS secara keseluruhan meningkat sebesar 126% dari tahun 2020 hingga 2021.

Tanpa Pendatang Baru

Tidak ada pendatang baru dalam daftar 10 ancaman teratas macOS. Bahkan, adware OSX/Bundlore, yang telah ada selama bertahun-tahun, memiliki varian baru yang berperan sebagai penginstal Flash Player. Diidentifikasi oleh Confiant, Flash Player palsu ini ditandatangani dengan sertifikat pengembang dan diaktakan dan dengan cepat dicabut oleh Apple.

WizardUpdate, sebuah Infostealer dengan angka deteksi yang lebih rendah, menerima peningkatan yang signifikan melalui ketekunan dan taktik penghindaran baru. Sekarang meniru perangkat lunak yang sah dan kemungkinan didistribusikan melalui drive by download.

Menurut telemetri ESET, deteksi macOS paling banyak di paruh ketiga 2021 ditemukan di Amerika Serikat, dengan 17% deteksi, diikuti oleh Ekuador (6,3%), Prancis (5,6%), Jepang (4,3%), Inggris (3,9%), Polandia (3,9%), dan Jerman (3,7%).

|

Baca juga: Patcher Ransomware Baru Incar MacOS |

Spyware mengancam

Pada akhir tahun 2021 para peneliti ESET mengungkapkan serangan waterhole terhadap situs web terkenal di Timur Tengah. Operasi siber ini menargetkan beberapa sistem operasi termasuk macOS, memiliki hubungan kuat dengan Candiru, sebuah perusahaan spyware swasta Israel. Meskipun demikian, Candiru bukan satu-satunya kelompok spyware di pasar.

Disebutkan sudah dalam paruh kedua 2021 ESET Threat Report sehubungan dengan spyware Pegasus iOS (dan Android) mereka yang menyalahgunakan kerentanan zero-click, NSO Group dan pengungkapan terbaru tentang produk mereka mengisi berita utama surat kabar di seluruh dunia.

Kelompok penelitian Citizen Lab dari Universitas Toronto mengawasi ancaman-ancaman ini yang menargetkan jurnalis, politisi, diplomat, dan aktivis hak asasi manusia di negara-negara seperti Polandia, Hongaria, Jerman, El Salvador, Azerbaijan, Bahrain, Arab Saudi, Rwanda, India, Kazakhstan, Meksiko, Maroko, Togo, Uni Emirat Arab, dan lainnya, termasuk telepon pejabat Departemen Luar Negeri AS yang berlokasi di Uganda. Pada saat laporan ini diterbitkan, daftarnya bisa bertambah panjang.

Kedua perusahaan yang disebutkan, Candiru dan NSO Group, telah ditambahkan ke daftar entitas Departemen Perdagangan AS, yang dapat mencegah organisasi yang berbasis di AS melakukan bisnis dengan mereka tanpa lisensi.

Candiru dan Pegasus merupakan dua contoh profil tinggi di seluruh pasar yang menawarkan kemampuan ofensif kepada pemerintah dan entitas serupa. Investigasi bersama oleh Citizen Lab dan perusahaan induk Facebook Meta Platforms mengungkapkan detail tentang spyware Predator. Dibangun dan dijual oleh perusahaan spyware yang sebelumnya kurang dikenal, Cytrox, menargetkan perangkat iOS menggunakan tautan sekali klik yang dikirim melalui WhatsApp. Sejak penyelidikan ini, Meta Platforms telah melarang tujuh perusahaan yang disewa untuk pengawasan dari layanannya, termasuk Facebook dan Instagram.

Vendor spyware terkenal lainnya termasuk Hacking Team dan pengembang FinFisher, kedua entitas yang dikenal oleh peneliti ESET, yang telah menganalisis alat mereka selama beberapa tahun. Semua perusahaan ini bertujuan terutama pada target profil tinggi; namun, ancaman macOS yang lebih standar juga berkembang selama empat bulan terakhir tahun 2021. Peneliti keamanan Zhi. menemukan malware baru yang ia beri nama ZuRu, yang menyebar melalui hasil pencarian bersponsor yang berbahaya.

Korban diarahkan ke situs web jahat yang melayani aplikasi yang di-trojan dan setelah data mereka dieksfiltrasi, malware memasang agen Cobalt Strike, yang merupakan produk pengujian penetrasi komersial yang sering dicuri dan digunakan juga oleh pelaku ancaman. ESET mendeteksi ancaman ini sebagai OSX/Spy.ZuRu.

|

Baca juga: Malware Makro Mulai Serang MacOS |

Serangan Waterhole

Grup Analisis Ancaman (TAG) Google menganalisis serangan waterhole yang ditargetkan yang menggunakan eksploitasi zero-day atau N-day iOS dan macOS yang ditujukan untuk pengguna di Hong Kong. Payload yang diunduh terdiri dari backdoor yang sebelumnya tidak dilaporkan yang disebut MacMa, yang dideteksi ESET dengan nama yang sama, dengan fitur seperti pengunduhan file, perekaman audio, dan menjalankan perintah terminal. Peneliti TAG percaya bahwa aktor ancaman di balik backdoor ini adalah kelompok yang memiliki sumber daya yang baik, kemungkinan didukung oleh negara.

Kasus MacMa juga menunjukkan bahwa meskipun Apple mengklaim mendukung beberapa versi macOS, mereka mungkin membutuhkan waktu lebih lama untuk menambal lubang keamanan di versi platformnya yang lebih lama.

Kerentanan penting lainnya dilaporkan oleh peneliti keamanan Park Minchan yang menemukan cacat pada sistem MacOS Finder Apple, yang bertanggung jawab atas peluncuran aplikasi lain, yang dapat memungkinkan pelaku ancaman jarak jauh untuk menipu pengguna yang tidak menaruh curiga agar menjalankan perintah berbahaya di perangkat mereka. Microsoft juga menemukan kerentanan, dijuluki “Shrootless”, yang menyalahgunakan warisan hak dalam Perlindungan Integritas Sistem untuk memungkinkan eksekusi kode arbitrer dengan hak tingkat root.

|

Baca lainnya: |