Credit image: Pixabay

Sejak lama Interpol telah mengeluarkan peringatan tentang bahaya serangan cyber yang mulai diarahkan untuk menyerang ATM di seluruh dunia dengan menggunakan malware. Sebuah malware jenis baru yang belum pernah ada sebelumnya, dirancang khusus untuk memanipulasi ATM.

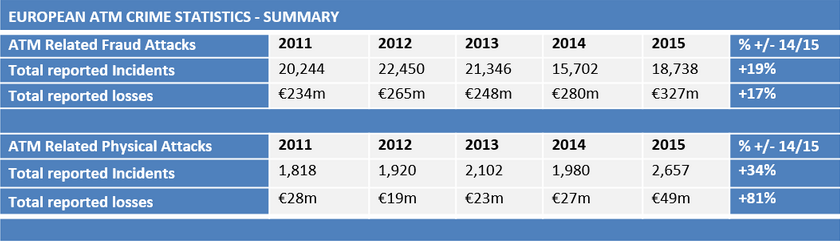

Siapa yang bisa menduga jika ATM atau Automated Teller Machines sebagai tempat pengambilan uang tunai bisa dirampok dengan menggunakan malware, bagi warga Asia seperti Indonesia kasus seperti ini adalah sebuah hal yang baru, walau sebenarnya kejahatan pencurian ATM dengan malware sudah ada sejak tahun 2011, menyerang ATM di berbagai negara Eropa dan masih terus menghantui benua biru sampai sekarang.

Belakangan beberapa negara Asia menjadi target terorganisir berskala besar, pelaku memanfaatkan kerentanan dalam mesin untuk mencuri uang ATM dalam jumlah yang sangat besar.

Kasus ini sudah terjadi pada jaringan ATM di Thailand, Malaysia, Jepang, Taiwan, dan Bangladesh, yang terbaru dari serangan tersebut terjadi di Thailand, di mana 21 ATM di 6 provinsi dibobol dan menyebabkan kerugian sebesar 12 juta Baht atau sekitar 4,5 miliar. Akibat serangan ini pemerintah Thailand terpaksa harus menutup 47% ATM Bank Tabungan Thailand.

Penyelidikan mengungkapkan bahwa pencurian ATM besar-besaran ini dilakukan dengan memasang malware menggunakan chip EMV pada kartu ATM. Malware ini memutuskan koneksi mesin dari bank sedemikian rupa sehingga bank hanya mendeteksi bahwa mesin mengalami kerusakan.

Pelaku kemudian dengan mudah dapat mengambil semua uang kas tersedia dengan melakukan bypass terhadap otentikasi mesin, tanpa mempengaruhi rekening bank. Jenis serangan ini disebut “Jackpotting”, yang menyebabkan semua uang dikeluarkan dari mesin mirip dengan mesin di kasino.

Dari kasus ini diketahui ada tiga merek ternama mesin ATM rentan terhadap serangan ini, termasuk diantaranya NCR dan Wincor Nixdorf, sementara satu merek lainnya enggan disebut namanya. Untuk sementara dugaan tindak kejahatan ini diidentifikasi dilakukan oleh warga negara asing.

Dan menyikapi kasus ini pihak berwenang mendesak pihak bank dan penyedia layanan ATM segera melakukan antisipasi dengan memberikan patch pada seluruh mesin ATM agar terhindar dari kejadian yang serupa.

Cara Kerja

Malware baru ini memiliki karakteristik serupa yang jadi penghubung dengan kasus yang terjadi di Taiwan. Laporan terbaru mengindikasi bahwa pencuri ATM layaknya orang lain pada umumnya, memasukkan kartu ATM ke dalam slot ATM. Yang berbeda, kartu tersebut adalah kartu EMV yang sudah dikodekan.

Setelah penyerang menyisipkan kartu EMV khusus, malware kemudian memberi mereka akses ke berbagai fungsi. Dengan memasukkan kode yang telah ditetapkan ke tombol, mereka dapat mengakses menu pilihan, seperti pengeluaran uang. Dan salah satu fungsi penting lain seperti menonaktifkan akses jaringan untuk menggagalkan sistem deteksi anti penipuan real time bank.

Dengan mematikan akses jaringan yang dimiliki ATM dan memanipulasi seakan-akan ATM sedang mengalami kerusakan, maka pihak bank tidak akan mencurigai jika sedang terjadi pencurian pada ATM.

Pelaku pun bisa melenggang bebas setelah puas menggasak seluruh uang dalam ATM dan memiliki jeda cukup lama untuk melarikan diri atau bahkan mencuri lagi dari ATM yang lain.

Tindakan Preventif

Kasus malware ATM yang menyerang Thailand, Malaysia, Jepang, Taiwan, dan Bangladesh menjadi lonceng peringatan bagi pemerintah Indonesia dan seluruh pemangku kepentingan lembaga keuangan di tanah air agar segera melakukan intropeksi pada sistem yang terpasang di setiap jaringan mesin ATM yang tersebar di seluruh Indonesia, jangan menunggu sampai mendapat serangan dan mengalami kerugian finansial untuk melakukan langkah-langkah pengamanan.

Apalagi Indonesia adalah salah satu negara dengan jumlah ATM terbanyak di dunia, dengan sebagian besar mesin ATM yang beroperasi menggunakan mesin keluaran NCR dan Wincor Nixdorf, dua dari tiga jenis mesin yang berhasil dieksploitasi oleh malware pada kasus di Thailand dan Taiwan.

Untuk menghindari sesuatu yang tidak diinginkan, peneliti keamanan di perusahaan keamanan Prosperita – ESET Indonesia memberikan beberapa tips untuk bank dan provider mesin ATM, sebagai berikut:

- Bank dan provider mesin harus segera melakukan inspeksi terhadap seluruh mesin ATM, lakukan patch pada mesin-mesin ATM yang sudah diketahui bisa dimanipulasi oleh malware, seperti NCR dan Wincor Nixdorf.

- Bagi bank yang menggunakan mesin ATM dengan merek berbeda, tetap harus melakukan pengecekan dan perkuat keamanan mesin ATM dengan menginstal solusi antivirus andal.

- Jangan pergunakan sistem default yang sediakan oleh provider mesin ATM.

- Ganti semua master kunci pada ATM.

- Pastikan semua perangkat keamanan bekerja dengan baik seperti kamera dan alarm peringatan.

- Pastikan mesin ATM menggunakan antivirus dan antimalware yang super ringan.

Sumber berita:

www.straitstimes.com

www.european-atm-security.eu

www.databreachtoday.com