Credit image: Pixabay

Kejahatan siber tidak selalu bicara tentang ransomware, bagian lain yang tak kalah krusial dan selalu mengancam keamanan dan kenyamanan pengguna yaitu yang berkaitan dengan manipulasi Anjungan Tunai Mandiri istilah dalam bahasa Indonesia untuk ATM yang setiap tahun menjadi ladang emas bagi para penjahat untuk mendulang uang.

ATM atau Automated Teller Machines sebagai tempat pengambilan uang tunai memang sangat rentan untuk dirampok dengan menggunakan malware, apalagi dengan sistem keamanan yang seringkali sangat lemah mengundang penjahat siber memanipulasi sistemnya. Kondisi seperti terjadi berulang-ulang tiap tahun di mana malware yang digunakan juga terus berkembang mengikuti perkembangan teknologi.

Seperti keluarga malware Ploutus yang muncul pada tahun 2013 yang merupakan yang pertama menjadi malware yang menghubungkan keyboard ke ATM dan membuatnya memuntahkan uang tunai. Tahun 2014 varian baru Ploutus kembali menjadi berita utama di seluruh dunia karena mampu membuat pencuri mengosongkan mesin dengan mengirim pesan SMS ke ATM.

Varian Baru Ploutus Targetkan Diebold

Kasus malware Ploutus yang muncul di tahun 2014 kehadirannya terdeteksi lagi pada bulan November 2016 saat seseorang mengunggah salinan malware ke mesin scanning VirusTotal.

Kesalahan ini dimanfaatkan peneliti keamanan dengan mengambil salinan versi terbaru Ploutus, yang kemudian diberi nama Ploutus-D, huruf D merujuk pada target khusus malware yang menyerang mesin ATM buatan Diebold.

Melalui analisis mengungkapkan bahwa sebuah modifikasi minor bisa membuat Ploutus-D mampu menyerang vendor mesin ATM lain selain Diebold yang membangun dispenser kas atau kotak penyimpanan uang dalam mesin ATM menggunakan platform Kalignite, yang diketahui digunakan oleh 40 vendor ATM di 80 negara.

Cara kerja Ploutus

Serupa dengan varian sebelumnya, penjahat siber baru akan menyebarkan Ploutus-D jika mampu untuk mengakses ATM yang dapat dihubungkan dengan keyboard ke port tersedia pada ATM.

melalui keyboard memungkinkan mereka mengakses ke perangkat lunak ATM, Ploutus-D dapat digunakan secara efektif terhadap ATM yang menjalankan sistem operasi Windows 10, 8, 7, dan XP.

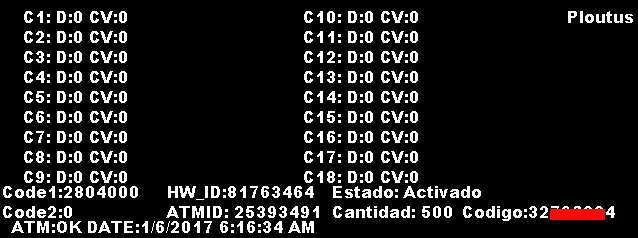

Setelah menghubungkan keyboard, command line akan muncul pada interface, dan pelaku dapat menggunakan keyboard untuk memasukkan kombinasi tombol Fx untuk mengontrol ATM, seperti: “. “F8 F1 F1” atau “F8 F4 F5.”

Setelah pelaku memutuskan berapa jumlah uang tunai yang mereka ingin curi, mereka hanya perlu menekan F3 dan selanjutnya uang akan keluar dengan sendirinya dari dalam ATM sejumlah yang ditentukan. Selain itu, untuk menggunakan malware, pelaku harus menggunakan kode 8 digit yang hanya berlaku selama 24 jam.

Kode ini diberikan oleh pimpinan yang bertanggung jawab atas operasi dan dihitung berdasarkan ID unik yang dihasilkan per ATM, berdasarkan bulan dan hari saat serangan.

Sementara ini, berdasarkan investigasi yang dilakukan terhadap malware Ploutus-D diketahui sedang beraksi di Amerika Latin, tetapi bukan berarti mereka hanya akan beroperasi di wilayah itu saja, hanya masalah waktu kapan serangan berikutnya bisa menjarah ke wilayah negara lain dengan cepat.

Tindakan Preventif

Kasus malware ATM yang menyerang negara-negara Amerika Latin memberi kita gambaran bagaimana malware ATM terus berevolusi seiring perkembangan jaman, Ploutus juga bukan satu-satunya malware yang mampu memanipulasi mesin ATM untuk mengeluarkan sejumlah uang sesuai yang ditentukan oleh pelaku.

Pencurian ATM besar-besaran pernah juga terjadi di tahun 2016, dilakukan dengan memasang malware menggunakan chip EMV pada kartu ATM.

Metode serangan malware ATM berawal dari Eropa kemudian merambat ke Asia menyebabkan kerugian hingga ratusan miliar, tentu kita tak ingin kasus yang sama terulang kembali dengan malware Ploutus.

Oleh karena itu perlu diambil tiindakan-tindakan pencegahan yang direkomendasikan oleh ESET sebagai berikut:

- Bank dan provider mesin harus segera melakukan inspeksi terhadap seluruh mesin ATM, lakukan patch pada mesin-mesin ATM yang sudah diketahui bisa dimanipulasi oleh malware, dalam kasus malware Ploutus yang diincar adalah mesin ATM buatan Diebold.

- Bagi bank yang menggunakan mesin ATM dengan merek berbeda, tetap harus melakukan pengecekan dan perkuat keamanan mesin ATM dengan menginstal solusi antivirus andal.

Jangan pergunakan sistem default yang sediakan oleh provider mesin ATM. - Ganti semua master kunci pada ATM.

- Pastikan semua perangkat keamanan bekerja dengan baik seperti kamera dan alarm peringatan.

- Pastikan mesin ATM menggunakan antivirus dan antimalware yang super ringan.

Sumber berita:

www.bleepingcomputer.com