Image credit: magnific

Copy Fail Memori yang Berkhianat – Sebuah kerentanan eskalasi hak akses root yang telah mengendap selama sembilan tahun dalam kernel Linux akhirnya terungkap pada April 2026.

Kerentanan yang diberi nama Copy Fail (CVE-2026-31431) ini memungkinkan pengguna lokal tanpa hak istimewa untuk mengambil alih kendali penuh atas sistem hanya dengan skrip Python sepanjang 732 byte.

Yang lebih mengkhawatirkan, serangan ini tidak meninggalkan jejak pada disk dan hampir mustahil terdeteksi oleh alat pemantauan tradisional.

I. Penemuan yang Dimulai dari Sebuah Intuisi

Penemuan Copy Fail dimulai dari sebuah dugaan sederhana. Seorang peneliti keamanan yang telah memetakan permukaan serangan AF_ALG dalam pekerjaan kernelCTF sebelumnya, menyadari bahwa kombinasi sistem panggilan splice() dengan antarmuka kriptografi kernel dapat menciptakan jalur di mana pengguna tanpa hak istimewa dapat memasukkan referensi page cache file langsung ke subsistem kripto.

Dugaan ini kemudian diuji menggunakan alat AI, yang dalam waktu sekitar satu jam berhasil mengidentifikasi bug kritis ini tanpa memerlukan konfigurasi kompleks.

Menurut peneliti keamanan, keberhasilan ini menunjukkan bagaimana AI dapat mempercepat penelitian kerentanan secara signifikan.

Namun, untuk kasus sekompleks Copy Fail, wawasan manusia tetap menjadi faktor penentu, AI menangani pekerjaan berat teknis, sementara intuisi peneliti menentukan arah pencarian.

II. Akar Masalah

Tiga Perubahan yang Saling Berinteraksi

Copy Fail bukanlah hasil dari satu kesalahan tunggal, melainkan interaksi dari tiga perubahan kernel yang masing-masing tampak tidak berbahaya:

- 2011: Pengenalan mekanisme scatterlist chaining dalam subsistem kripto.

- 2015: Implementasi splice() yang memungkinkan pengiriman referensi page cache langsung ke socket tanpa menyalin data.

- 2017: Optimasi performa dalam modul algif_aead yang mengubah operasi AEAD dari out-of-place menjadi in-place, menyatukan buffer sumber dan tujuan dalam satu scatterlist.

Ketiga perubahan ini, meski masing-masing masuk akal dari perspektif rekayasa, secara tidak sengaja menciptakan celah di mana page cache, salinan memori file yang seharusnya hanya-baca dapat dimodifikasi oleh pengguna tanpa hak istimewa.

|

Baca juga: Dilema Kreativitas serta Keamanan Gamer Indonesia |

Mekanisme Eksploitasi

Kerentanan bekerja melalui langkah-langkah berikut:

- Penyerang membuka socket AF_ALG dan mengkonfigurasi algoritma AEAD (misalnya authencesn yang digunakan IPsec).

- Menggunakan splice(), file baca-saja, termasuk binary setuid seperti /usr/bin/su disambungkan ke socket tersebut. Kernel mengirimkan referensi page cache file, bukan salinan datanya.

- Karena operasi in-place pada algif_aead, buffer sumber dan tujuan menunjuk ke scatterlist yang sama. Page cache yang seharusnya hanya-baca kini berada dalam daerah yang dapat ditulis.

- Algoritma authencesn menggunakan buffer tujuan sebagai ruang sementara (scratch space) dan secara tidak sengaja menulis empat byte melampaui batas output yang dimaksudkan.

- Empat byte tambahan ini mendarat langsung di page cache file setuid. Kernel tidak menandai halaman sebagai dirty, sehingga file di disk tetap tidak berubah, namun versi di memori telah dimodifikasi.

- Ketika binary dijalankan, sistem mengeksekusi versi memori yang telah dirusak, memberikan shell root kepada penyerang.

Karakteristik yang Membuatnya Berbahaya

Copy Fail memiliki beberapa karakteristik yang membedakannya dari kerentanan eskalasi hak akses lokal (LPE) pada umumnya:

- Reliabilitas: Bekerja 100% setiap kali, tanpa bergantung pada kondisi balapan (race condition).

- Universalitas: Berfungsi di semua distribusi Linux utama sejak 2017 tanpa modifikasi.

- Ukuran eksploit: Hanya 732 byte (skrip Python).

- Jejak forensik: Tidak ada perubahan pada disk; jejak hilang setelah reboot.

- Deteksi: Alat pemantauan integritas file seperti AIDE, Tripwire, dan OSSEC tidak mendeteksi apa pun.

III. Dari Kontainer hingga CI/CD

Pelarian Kontainer pada Kubernetes

Salah satu skenario serangan paling berbahaya adalah pelarian kontainer (container escape). Dalam lingkungan Kubernetes atau Docker, proses di dalam kontainer secara default memiliki akses ke subsistem AF_ALG jika modul algif_aead dimuat di kernel host.

Karena page cache dibagikan di seluruh host, penyerang di dalam satu kontainer dapat memodifikasi binary setuid di host, secara efektif melompati isolasi kontainer dan menguasai mesin fisik.

Peneliti menyoroti bahwa ini berarti setiap pod dalam klaster Kubernetes yang menjalankan workload tidak tepercaya berpotensi menjadi vektor kompromi host.

Kerentanan pada Runner CI/CD

Lingkungan Continuous Integration/Continuous Deployment (CI/CD) menjadi sasaran yang sangat menarik. Runner CI yang menjalankan tugas otomatis dari pull request sering kali beroperasi dalam kontainer dengan hak terbatas. Namun, dengan Copy Fail, penyerang yang berhasil menyuntikkan eksploit ke dalam pengujian otomatis dapat:

- Melarikan diri dari kontainer runner CI.

- Mengakses secrets sensitif yang ada di lingkungan.

- Mendapatkan kunci deployment yang digunakan untuk menerapkan kode ke produksi.

|

Baca juga: Saat AI Memalsukan Kenyataan Digital Anda |

Lingkungan Multi-Penyewa

Platform cloud yang menjalankan kode dari banyak penyewa seperti cloud notebook, lingkungan pengembangan bersama, dan server shared hosting, menghadapi risiko signifikan.

Satu pengguna dengan akses shell dasar dapat mengkompromi seluruh host dan berpotensi menyusupi penyewa lain.

IV. Status Penanganan dan Mitigasi

Perjalanan Pengungkapan Bertanggung Jawab

Kerentanan ini dilaporkan kepada tim keamanan kernel Linux pada 23 Maret 2026. Patch upstream dikomit pada 1 April 2026, yang pada dasarnya mengembalikan operasi AEAD ke mode out-of-place, memisahkan kembali buffer sumber dan tujuan.

CVE-2026-31431 ditetapkan pada 22 April, dan pengungkapan publik dilakukan pada 29 April 2026.

Sayangnya, pengungkapan publik terjadi sebelum semua distribusi sempat merilis patch. Hingga 30 April 2026, banyak distribusi utama masih belum menyediakan kernel yang diperbaiki.

Namun, beberapa distribusi bergerak cepat dengan merilis patch melalui repositori pengujian pada hari pengungkapan, dan ke repositori produksi pada 1 Mei 2026.

Mitigasi Sementara

Bagi sistem yang belum dapat di-patch, beberapa mitigasi tersedia:

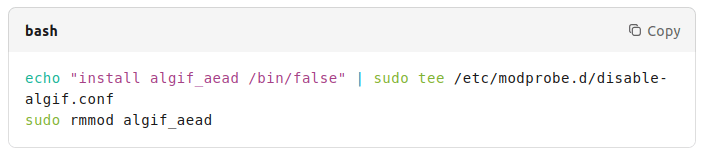

1. Menonaktifkan modul algif_aead:

Langkah ini tidak memengaruhi dm-crypt/LUKS, kTLS, IPsec, OpenSSL, GnuTLS, atau SSH.

2. Memblokir pembuatan socket AF_ALG melalui seccomp pada semua beban kerja kontainer, terlepas dari status patch.

3. Menerapkan DaemonSet khusus pada klaster Kubernetes untuk menonaktifkan modul secara otomatis di semua node.

Peringatan dari Badan Keamanan

Badan Keamanan Siber dan Infrastruktur Amerika Serikat (CISA) pada 2 Mei 2026 menambahkan CVE-2026-31431 ke katalog Known Exploited Vulnerabilities (KEV), mengutip bukti eksploitasi aktif di alam liar.

Hingga saat itu, telah teridentifikasi 91 varian bukti konsep eksploitasi yang beredar. Badan keamanan Eropa juga menerbitkan peringatan dengan skor CVSS 7.8 (Tinggi) dan merekomendasikan penerapan mitigasi segera, dengan prioritas pada node Kubernetes dan runner CI/CD.

V. Implikasi Lebih Luas

Paradigma Baru dalam Keamanan Siber

Penemuan Copy Fail menandai titik balik dalam cara kerentanan ditemukan. Traditionally, penelitian kernel memerlukan waktu berbulan-bulan dan keahlian mendalam.

Namun, dengan bantuan AI, sebuah bug yang mengendap selama sembilan tahun dapat diidentifikasi dalam waktu sekitar satu jam.

Menurut analisis dari beberapa platform keamanan, jenis kerentanan universal dan andal seperti Copy Fail, yang bekerja di semua distribusi tanpa modifikasi, merupakan komoditas bernilai tinggi di pasar gray-market.

Sebelum platform seperti Zerodium ditutup pada awal 2025, bug semacam ini bisa dihargai hingga $500.000. Fakta bahwa AI dapat menemukannya dalam satu jam menunjukkan bagaimana lanskap penelitian kerentanan telah berubah secara fundamental.

Tantangan bagi Pertahanan

Namun, kecepatan penemuan AI juga menciptakan dilema etis dan operasional. Peneliti memilih untuk mengungkapkan kerentanan ini secara bertanggung jawab.

Namun kerentanan serupa yang ditemukan oleh aktor jahat dapat dieksploitasi secara massal sebelum patch tersedia. Hal ini menekankan pentingnya:

- Peningkatan kecepatan respons patch dari distribusi Linux.

- Penerapan mitigasi proaktif seperti pembatasan socket AF_ALG secara default.

- Pengembangan alat deteksi memori yang dapat mengidentifikasi modifikasi page cache anomali.

VI. Kesimpulan

Copy Fail adalah pengingat bahwa kompleksitas bertambahnya kernel Linux meski dimaksudkan untuk meningkatkan performa dan fungsionalitas, dapat menciptakan celah keamanan yang tidak terduga.

Interaksi tiga perubahan yang masing-masing masuk akal menghasilkan kerentanan yang paling andal dan paling sulit dideteksi dalam satu dekade terakhir.

Bagi organisasi yang mengandalkan infrastruktur Linux, pesan utamanya jelas: segera perbarui kernel, terapkan mitigasi sementara pada sistem yang belum dapat di-patch, dan tinjau kembali isolasi kontainer serta keamanan lingkungan CI/CD.

Dalam era di mana AI dapat menemukan bug dalam hitungan jam, kecepatan respons menjadi faktor penentu antara keamanan dan kompromi total.

Sumber berita: