Credit image: Pixabay

Menginjak bulan ketiga di tahun 2016 ESET pernah mengingatkan akan kehadiran Nemucod sebuah trojan downloader yang membawa malware lain untuk disebar,

Kemudian pada bulan Juni ia kembali lagi dengan perbaikan pada kode yang digunakan untuk mengunduh dan mengeksekusi malware seperti Locky dengan memodifikasi kode agar tidak mudah dipecahkan.

Dan kini Nemucod telah kembali lagi dengan membuat beberapa perubahan yang salah satunya adalah mengubah payload yang ditujukan untuk korbannya.

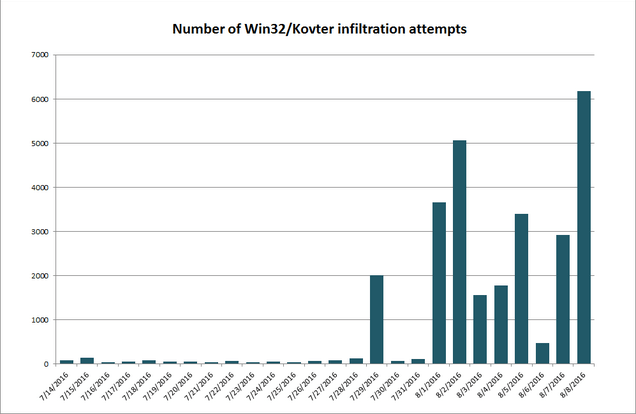

Namun yang dibawanya sekarang bukan lagi ransomware seperti TeslaCrypt melainkan backdoor yang menurut deteksi ESET dikenali sebagai Win32/Kovter.

Sebagai backdoor, trojan ini akan memungkinkan pelaku untuk mengendalikan mesin dari jarak jauh tanpa sepengetahuan korban. Varian baru Nemucod ini memiliki empat tahapan tugas:

1. Mengunduh dan menjalankan file.

2. mengumpulkan berbagai informasi dan mengirimnya ke server command & control.

3. Menyimpan konfigurasi datanya dalam Windows Registry entri.

4. Mengontrol sendiri fungsi klik.

Dari hasil pengamatan terbaru, pengembang malware sengaja menempatkan kemampuan ad-clicking dalam browser. Trojan dapat mengaktivasi sebanyak 30 thread terpisah dan masing-masing mengunjungi website dan mengklik iklan.

Kemampuan lain trojan memantau memori dan penggunaan CPU membantu trojan agar tidak overload dalam aktivitasnya dan tidak terdeteksi, jadi banyaknya jumlah thread dapat berubah tergantung perintah pelaku atau dapat diubah secara otomatis.

Namun jika komputer dalam keadaan diam atau tanpa ada aktivitas, malware akan mengalokasikan sumber daya lebih banyak sampai aktivitas pengguna lenjut terdeteksi.

Bila diatur dalam konfigurasi Kovter, malware juga dapat memeriksa apakah mesin yang terinfeksi berjalan dalam lingkungan fisik atau virtual dan melaporkannya kepada pelaku.

Untuk mendistribusikan Kovter, downloader nemucod menyamar sebagai ZIP email attachment, berupa faktur palsu. Penjahat cyber akan berusaha menyakinkan pengguna untuk membuka attachment yang berisi file executable JavaScript berinfeksi.

teknik ini digunakan untuk menghindari deteksi beberapa pemindai email dan untuk menjangkau korban sebanyak mungkin. Jika pengguna jatuh dalam perangkap dan mengeksekusi file yang terinfeksi, downloader Nemucod mengunduh Kovter ke mesin dan mengeksekusinya.

Kampanye penyebaran Nemucod sudah belangsung berkali-kali, dan ESET sudah memperingatkan kepada publik sejak akhir Desember 2015, Gelombang serangan Nemucod yang terakhir membawa beberapa ransomware diantaranya adalah Locky dan TeslaCrypt yang sudah berhasil ditaklukkan oleh ESET, sebelum backdoor ad-clicking saat ini.

Tindakan Pencegahan

- Memiliki software keamanan yang selalu di update dengan versi terbaru. Karena sudah menjadi kebiasaan bagi vendor keamanan informasi melengkapi versi baru software mereka dengan fitur keamanan tambahan.

- Secara teratur menginstal update Operating System dan software lain yang Anda gunakan. Jika masih menggunakan Windows XP sebaiknya segera beralih OS Windows yang lain.

- Pastikan sistem operasi Anda menampilkan file dengan ekstensinya, karena ini akan membantu untuk mengidentifikasi jenis sebenarnya dari sebuah file sebagai bagian preventif terhadap file dengan ekstensi ganda.

- Apabila server atau client email memiliki blokir attachment berdasarkan ekstensi, maka yang perlu menjadi perhatian adalah ekstensi berikut: .EXE, *.BAT, *.CMD, *.SCR and *.JS.

- Jangan membuka attachment yang dikirim melalui email dari pengirim yang tidak dikenal. Jika Anda sering menerima file jenis ini, periksa siapa pengirimnya dan jika ada sesuatu yang mencurigakan, pindai pesan dan attachmentnya dengan solusi keamanan seperti ESET Mail Security yang mampu mendeteksi email dengan attachment berbahaya.

- Ingatkan rekan-rekan sejawat Anda seperti yang berada pada bagian departemen keuangan dan human resouces department karena mereka adalah departemen yang paling sering menerima email dari sumber-sumber eksternal.

- Backup data Anda secara berkala sebagai bagian pencegahan apabila komputer terinfeksi, menggunakan harddisk eksternal atau penyimpanan lain yang tidak terkoneksi ke komputer untuk menghindari infeksi oleh filecoder.

- Untuk user ESET solution akan terlindungi ketika ESET LiveGrid reputation system diaktifkan. Teknologi ini memproteksi perangkat user dalam menghadapi ransomware dan secara aktif memblokir proses mereka.

Sumber berita

http://www.welivesecurity.com/