Credit image: Pixabay

Serangan Blitzkrieg WannaCry yang mengguncang dunia menginfeksi ratusan ribu komputer dalam hitungan hari telah menginspirasi kriminal lain yang berasal dari Tiongkok. Bedanya, jika WannaCry mengincar komputer, penjahat siber negeri tirai bambu ini memilih Android sebagai sasarannya.

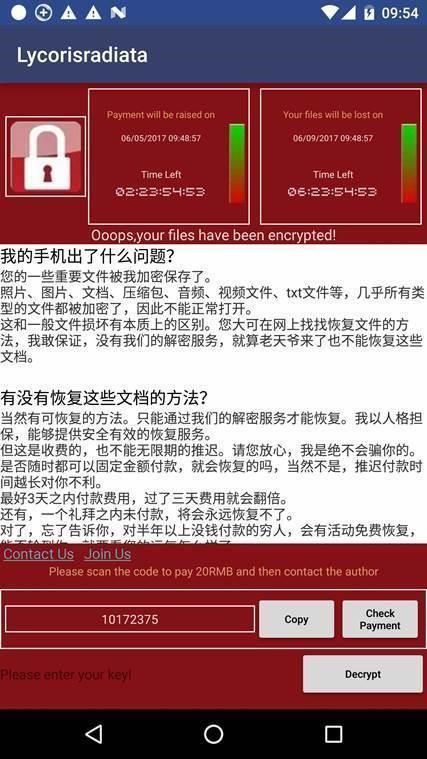

Ransomware Android yang diciptakan penjahat siber Tiongkok ini menggunakan grafis serupa dengan ransom note WannaCry untuk menakuti dan menipu pengguna agar segera membayar uang tebusan. Pelaku berharap dengan meniru WannaCry akan mengintimidasi dan mempengaruhi korban secara psikologis untuk mengikuti kemauan pelaku.

Para peneliti keamanan melihat bahwa pelaku di balik ransomware Android menyerupai WannaCry menyebar ransomware melalui forum game Tiongkok. Aplikasi berbahaya berisi ransomware menyamar sebagai plugin untuk King of Glory, game mobile yang sangat populer di Tiongkok.

Duplikasi Amatiran

Melihat dari tampilan ransomware, jelas ransomware ini merupakan hasil pekerjaan pengembang ransomware yang masih amatiran. Dirinya tidak sadar bahwa perbuaatannya ini bisa membawanya berakhir di penjara.

Tidak seperti 99,9% dari ransomware yang ada saat ini, WannaCry abal-abal untuk perangkat Android ini meminta pengguna membayar biaya tebusan sebesar 40 Renminbi China ($ 6) melalui provider pembayaran Tiongkok QQ, Alipay, atau WeChat.

Dari metode pembayaran saja sudah jelas pengembang ransomware ini masih mentah, bukan menggunakan Bitcoin malah memilih metode pembayaran lokal yang sangat jelas bisa dilacak oleh pihak berwajib, apalagi pemerintah Tiongkok sendiri memiliki teknologi untuk melacak dan mengakses data secara detil.

Polisi Tiongkok mungkin hanya membutuh waktu sesaat saja untuk melacak siapa orang yang menerima semua uang tebusan dan mencari siapa operator ransomware.

Bukan Enkripsi Amatiran

Di luar dari metode pembayaran uang tebusan yang ceroboh dan tidak berkelas, ransomware WannaCry KW ini menggunakan enkripsi yang tidak main-main. Untuk urusan ini pelaku terlihat agak lebih cerdas.

Mengapa enkripsi ransomware abal-abal ini dikatakan tidak main-main? karena biasanya untuk level ransomware yang menyerang Android kebanyakan masih menggunakan Locker Ransomware alias tidak mengenkripsi data korban. Berbeda dengan WannaCry ini yang benar mampu mengenkripsi file.

Ransomware menggunakan enkripsi AES untuk mengunci file, dan menambahkan ekstensi pada semua file terenkripsi yang terdiri dari campuran karakter huruf Tiongkok dan latin.

Karena sumber daya terbatas pada perangkat Android, ransomware hanya akan mengenkripsi file berukuran di bawah 10KB. Agar tidak merusak dan menabrak OS Android, ransomware tidak mengenkripsi file yang namanya dimulai dengan sebuah titik, atau file yang ada di folder yang menyertakan “android”, “com”, “DCIM”, “download”, atau “miad” dalam jalur file mereka. Ransomware ini juga hanya mengenkripsi file di penyimpanan eksternal smartphone.

Sumber berita:

https://www.bleepingcomputer.com/