Credit image: Pixabay

Trojan, virus, spyware, adware, adalah sebagian kecil dari malware yang bergentayangan dan membahayakan kenyamanan kita saat menjelajah di dunia maya. Selain itu ada satu nama lagi yang sejak awal tahun ini menjadi bayang-bayang ketakutan bagi pengguna komputer di seluruh dunia, yaitu Ransom Malware atau biasa disebut ransomware sebuah nama yang menjadi momok berkepanjangan.

Ransomware adalah malware yang sesuai dengan namanya meminta uang tebusan kepada user yang komputer atau ponselnya terinfeksi Ransomware. Ransomware mampu melakukan enkripsi pada data komputer atau ponsel pengguna. Malware ini mampu mencuri data pengguna, menghapus informasi, dan merusak sistem.

Pengguna dipaksa untuk membayar sejumlah uang untuk mendapatkan kunci dekripsi. Pengguna biasanya dijanjikan akan memperoleh kembali data-data yang dicuri, sistem yang kembali berjalan normal, dan kembalinya informasi yang hilang. Namun demikian, tidak ada jaminan jika setelah membayar perangkat yang terinfeksi bisa kembali normal.

Untuk terhindar dari situasi seperti di atas memang sulit untuk dilakukan, namun bukan berarti tidak ada jalan, ESET misalnya sebagai perusahaan antivirus terkemuka di dunia memiliki beberapa solusi untuk mengatasi permasalahan ransomware seperti dengan File Security, Mail Security dan sistem Anti ransomware. Selain itu ada satu lagi teknik pencegahan ransomware yang lain yaitu dengan File Server Resource Manager atau biasa disingkat FSRM.

FSRM

File Server Resource Manager (FSRM) adalah sebuah sistem untuk membantu mencegah malware yang sudah menginfeksi seluruh file server. Dengan FSRM kita dapat memantau aktivitas yang mencurigakan terkait dengan Ransomware, alamat email admin ditunjuk dan kemudian memblokir akses pengguna yang terinfeksi ke jaringan berbagi pada server.

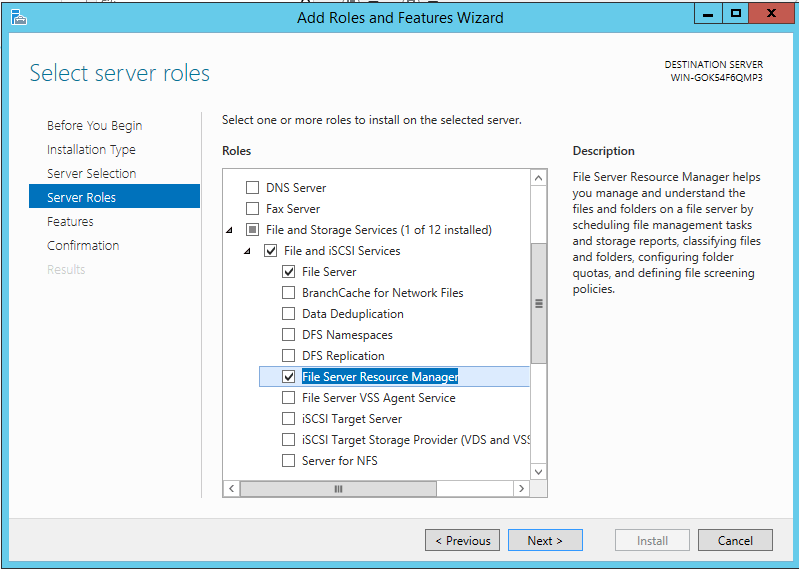

Jika Anda belum memiliki File Server Resource Manager (FSRM) segeralah menginstalnya sekarang dari Server Manager -> Add Role dan Fitur:

Opsi Pertama Pengaturan FSRM

Setelah diinstal, luncurkan FSRM dari Tool Menu Server Manager. Ada dua opsi pengaturan FSRM yang akan kami sajikan, Anda bisa menggunakan salah satunya atau mengkombinasikan atau menggunakan keduanya sekaligus, berikut opsi pertama:

Hal pertama yang perlu dilakukan adalah setup sistem peringatan email dengan server mail Anda. Untuk melakukannya, pilih Configure Options dari panel tindakan di sebelah kanan. Sebuah jendela akan muncul pada tab Email Notification.

Masukkan nama domain email server Anda atau Fully Qualified Domain Name (FQDN), atau alamat IP di kotak pertama, pisahkan titik koma untuk email kedua untuk menerima notifikasi, dan yang ketiga alamat email valid di server email Anda.

Tekan Kirim Test E-mail dan tunggu sampai terkirim. Jika Anda tidak menerima apa-apa, Anda mungkin perlu mengaktifkan unauthenticated relay untuk server file ini pada sistem email Anda. Tekan OK untuk menyelesaikan.

Setting File Screen

FSRM memiliki fungsi yang disebut File Screening yang sangat baik, dimana Anda dapat mengatur tindakan yang harus dilakukan ketika pengguna mencoba untuk menyimpan jenis file tertentu ke jaringan. Ini digunakan untuk mencegah pengguna menyimpan file executable ke home folder mereka.

Dalam hal ini, kemudian lakukan setup screening pada jaringan berbagi file biasa dan berbagi file baru yang akan bertindak sebagai honeypot untuk ransomware.

Di panel navigasi, klik Layar File Screen dan Create file Screen pada panel tindakan. Tekan browse dan arahkan ke bagian paling atas file berbagi Anda. Sebagai contoh, berikut beberapa Share di D:\Share\…

Klik Define custom file screen properties -> Custom Properties. Biarkan screening tipe dalam posisi aktif, yang akan membantu mencegah file server dipenuhi dengan file terenkripsi.

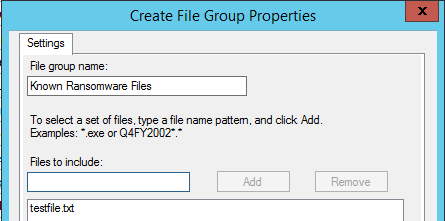

Klik Create di bawah Maintain file groups

Berikan grup sebuah nama seperti Known Ransomware Files dan Tambahkan testfile.txt ke dalam kotak pertama:

Klik OK, kemudian centang grup dalam daftar:

Pada tab kedua, centang kotak Send e-mail dan menyesuaikan pesan jika diinginkan.

Dalam tab Command, centang kotak dan masukkan path ke powershell.exe di kotak pertama. Contoh sebagai berikut:

C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe

Di kotak kedua,command arguments, masukkan script PowerShell berikut:

-ExecutionPolicy Unrestricted -NoLogo -Command “& { Get-SmbShare -Special $false | ForEach-Object { Block-SmbShareAccess -Name $_.Name -AccountName ‘[Source Io Owner]’ -Force } }”

Script ini akan memblokir akses pengguna ke semua share di server ini setiap kali terdeteksi bahwa mereka telah menulis sebuah file yang cocok dengan pola file screen ransomware. Hal ini secara efektif mencegah malware melakukan lebih banyak kerusakan, tetapi tidak menyebabkan downtime untuk pengguna lain dari server.

Jika Anda masih menjalankan Server 2008, perintah Get-SmbShare tidak tersedia. Sebaliknya, Anda dapat menggunakan Windows Firewall untuk memblokir akses untuk semua pengguna ke server. Pada kotak pertama, masukkan:

c:\windows\system32\netsh.exe

Kemudian, yang kedua:

advfirewall firewall tambahkan rule name=”*TEMPORARY BLOCK RANSOMWARE DETECTED*” dir=in protocol=tcp interface=any action=block localport=139,443,445

Tapi hati-hati, Akses ini memblokir semua akses ke server

Terakhir, klik Local System di bagian run as dan tekan OK.

Klik create dan simpan properties sebagai Ransomware Screen Template. Ini akan memudahkan Anda untuk menerapkannya ke setiap share lain yang mungkin Anda miliki.

Honeypot

Untuk mengambil langkah lebih lanjut, kita dapat membuat Share baru untuk bertindak sebagai ‘honeypot’ dan memikat ransomware untuk menulis di dalamnya tanpa merusak file pengguna.

Gunakan Server Manager -> File and Storage Services -> Shares, buat Share baru yang disebut $Honeypot. Pastikan memberikan kontrol penuh baik hak akses file maupun izin berbagi kepada Authenticated Users.

penggunaan tanda dolar di awal untuk menempatkan honeypot yang pertama dalam daftar Share saat browsing file server, dengan harapan bahwa ransomware akan mencoba untuk mengenkripsinya pertama kali.

Membuat file Read Me dalam folder honeypot

File ini untuk membantu mengarahkan pengguna dan jebakan untuk ransomware, yang akan mencoba mengenkripsi file ketika menemukannya.

Karena itu buatlah File Screen baru pada Share baru, pilih Derive Properties dari template dan pilih Ransomware template yang sudah kita simpan sebelumnya.

Modifikasi file screen sehingga mencakup All Files group: *.* Ini akan membantu melindungi terhadap nama file yang tidak dikenal baru yang seharusnya tidak ada dalam folder honeypot.

Pengujian

Coba untuk membuat sebuah file yang bernama testfile.txt pada server, baik dalam salah satu Share yang dilindungi, atau di Share honeypot. Dalam hitungan detik, Anda harus mendapatkan email sepanjang baris berikut:

Maka akses pengguna ke share pada server harus ditolak.

Memperbarui File Screen

Jalankan script di bawah ini di PowerShell untuk mengunduh file ekstensi terbaru yang dikenal dan berlaku untuk grup file Anda. Ini akan meng-update semua file screen yang menggunakan grup tertentu. Anda perlu mengubah nama di baris terakhir jika Anda menyebutnya sesuatu yang lain sebelumnya.

$decryptreadme = (Invoke-WebRequest “https://raw.githubusercontent.com/thephoton/ransomware/master/filescreendecryptreadme.txt”).Content

$fileexts = (Invoke-WebRequest “https://raw.githubusercontent.com/thephoton/ransomware/master/filescreenextensions.txt”).Content

$filescreengroup = @()

foreach($line in $decryptreadme.Split(“`r`n”)){ if ($line -ne “”) {$filescreengroup += $line} }

foreach($line in $fileexts.Split(“`r`n”)){ if ($line -ne “”) {$filescreengroup += $line} }

Get-FsrmFileGroup “Known Ransomware Files” | Set-FsrmFileGroup -IncludePattern $filescreengroup

Menghapus blok Share pengguna setelah infeksi

Jika Anda mendapatkan infeksi dan akses pengguna ke server diblokir, jalankan script di bawah ini untuk membatalkan akses setelah memastikan semuanya jelas.

Get-SmbShare -Special $false | ForEach-Object { Unblock-SmbShareAccess -Name $_.Name -AccountName ‘ACCOUNT NAME TO UNBLOCK’ -Force }

Opsi Kedua Pengaturan FSRM

Selanjutnya adalah opsi kedua, dimana dalam pengaturan ini bisa dikatakan sebagai cara paling sederhana dalam menjalankan FSRM. Baik opsi pertama atau kedua bisa digunakan secara bersamaan, tergantung pengguna mau menerapkan cara yang seperti apa.

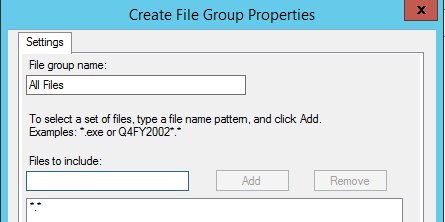

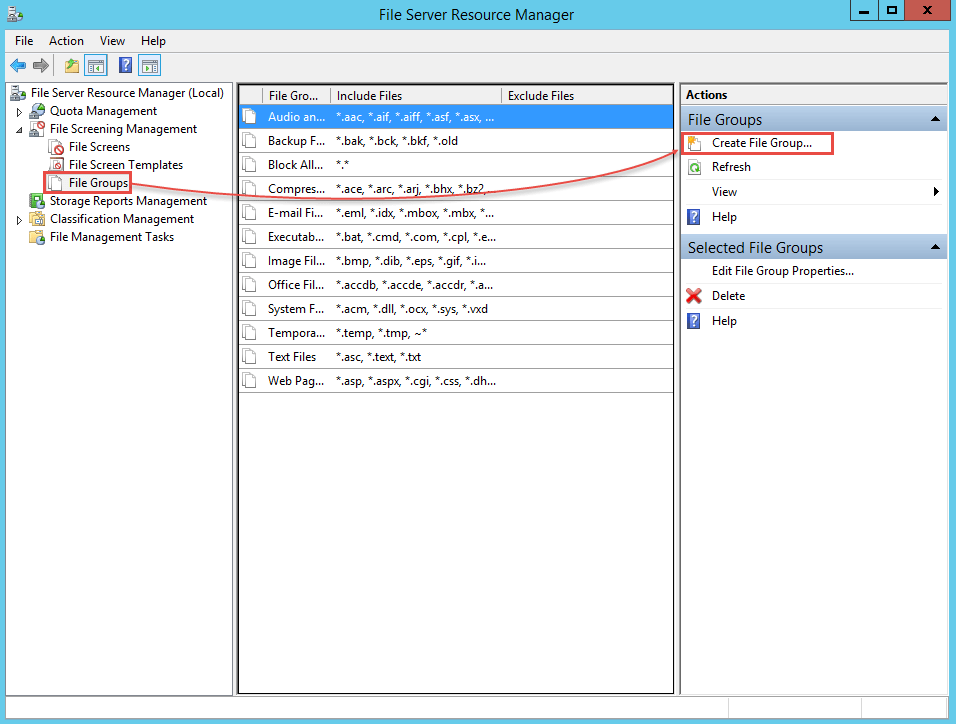

Pada File Server Resource Manager klik File Screening Management kemudian pilih File Group, selanjutnya pada panel Action pilih Create File Group.

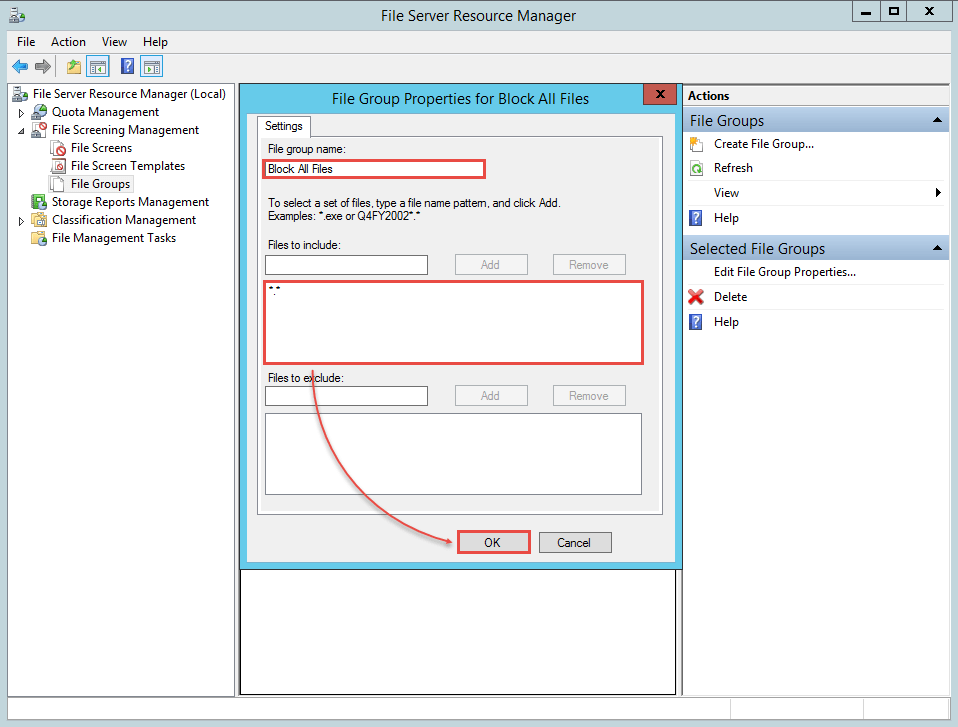

Tahap selanjutnya setelah Create File Group diklik akan muncul panel File Group Properties for Block All Files di bagian Setting klik pada Block All Files. Kemudian di bagian Files to Include di bagian dialog box ketik *.* lalu tekan OK.

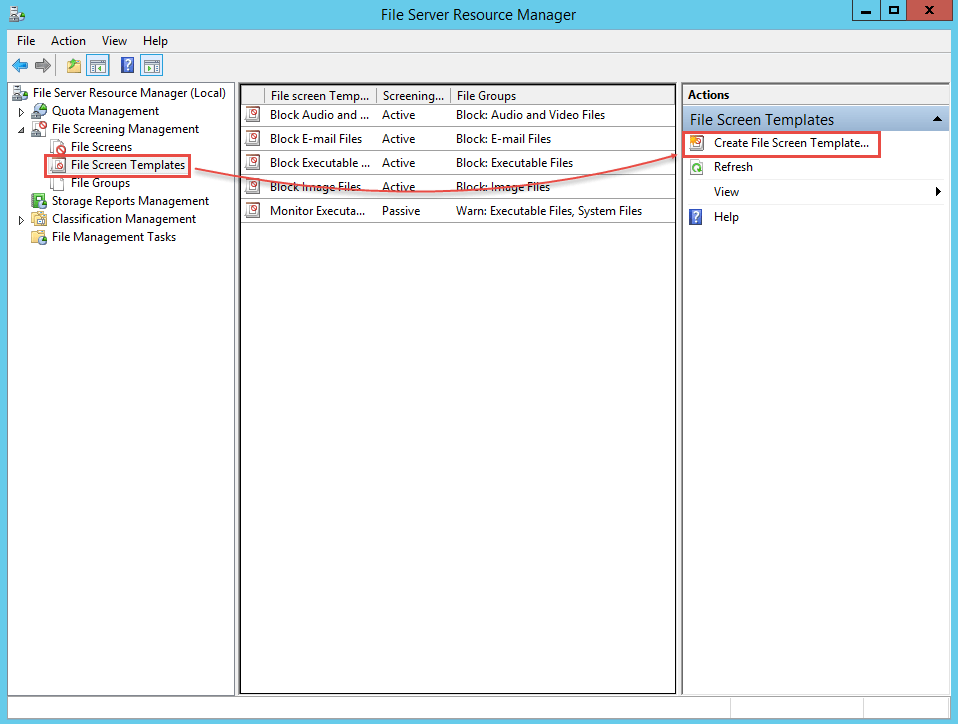

Masih pada File Screening Management, kali ini klik pada File Screen Templates, lalu sama seperti pada pembuata File Group, pada bagian panel Action klik Create File Screen Template. Maka akan muncul Panel berikut:

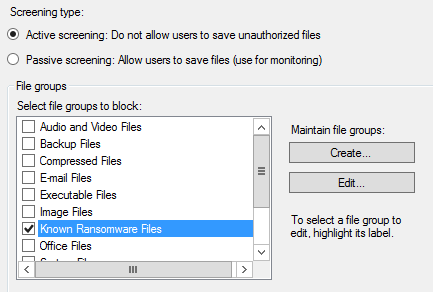

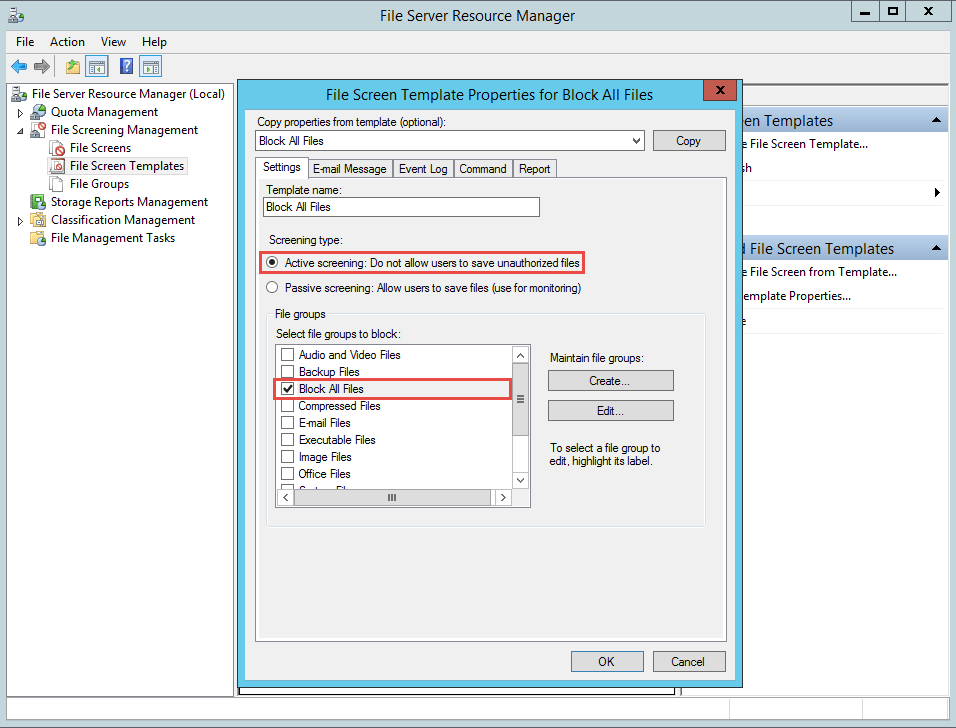

Yang tampil adalah File Screen Template Properties for Block All Files, lalu pilih Setting, pada bagian Screening type di sana ada dua pilihan, klik pada pilihan pertama yaitu Active screening: Do not allow users to save unauthorized files. Sekarang bergeser ke bagian File Group, Select file group to block, di sana ada banyak pilihan yang diberikan, tapi cukup satu saja harus dicentang yaitu Block All Files.

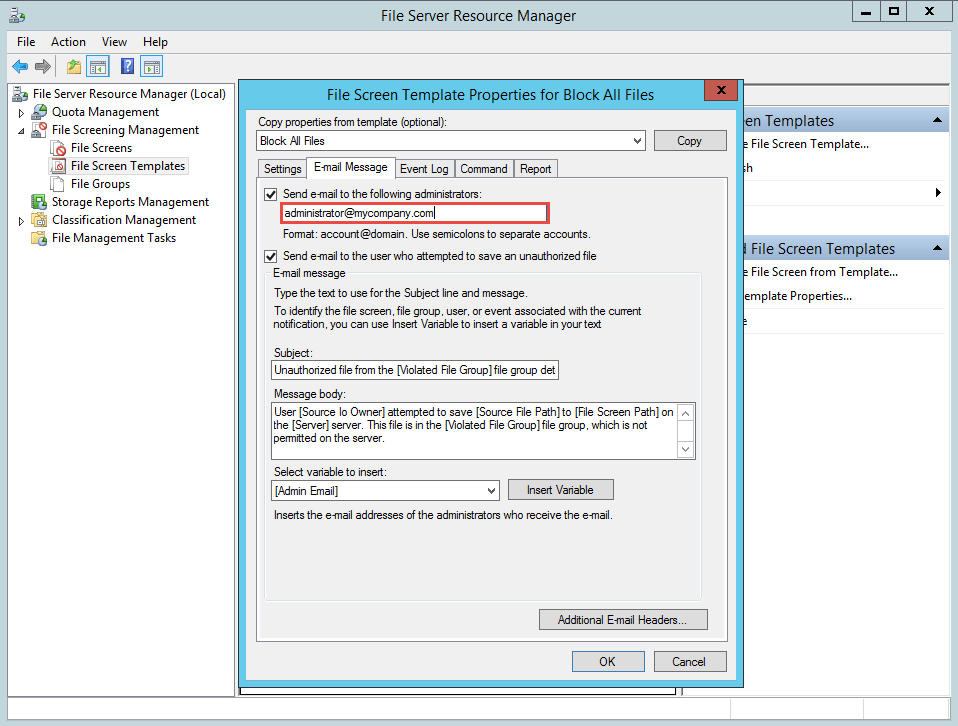

Selesai dengan bagian Setting, berikutnya pilih Email Message, begitu diklik nanti muncul beberapa pilihan untuk mengirim email, isilah kolom email yang tersedia dengan email admin perusahaan.

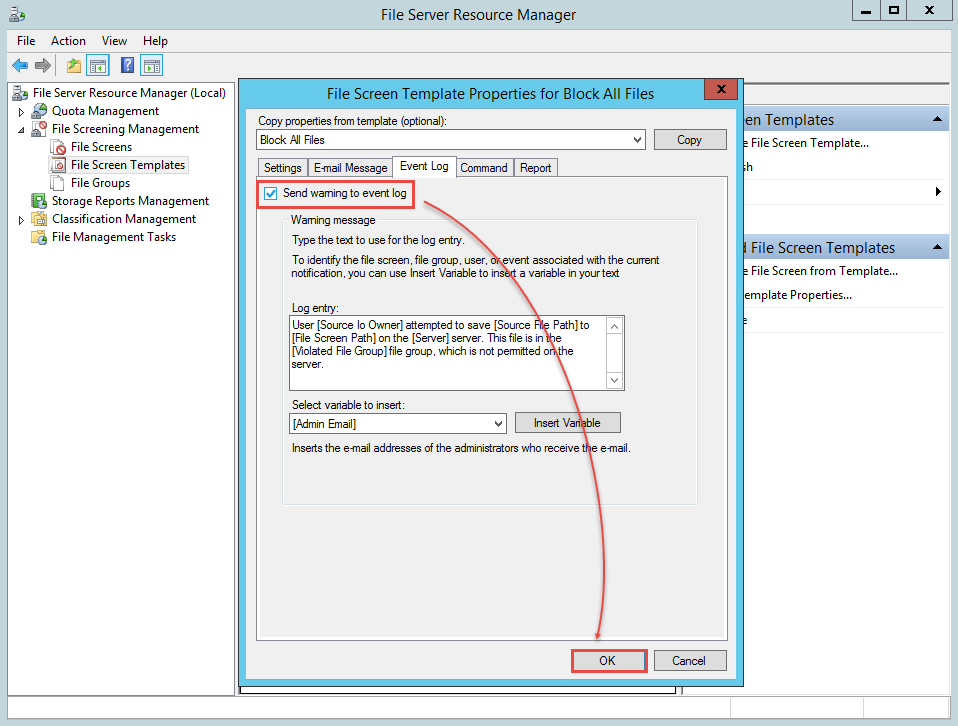

Kini kita beranjak pada Event Log, centang pada Send warning to event log, kemudian akhiri dengan mengklik OK pada bagian bawah dialog box.

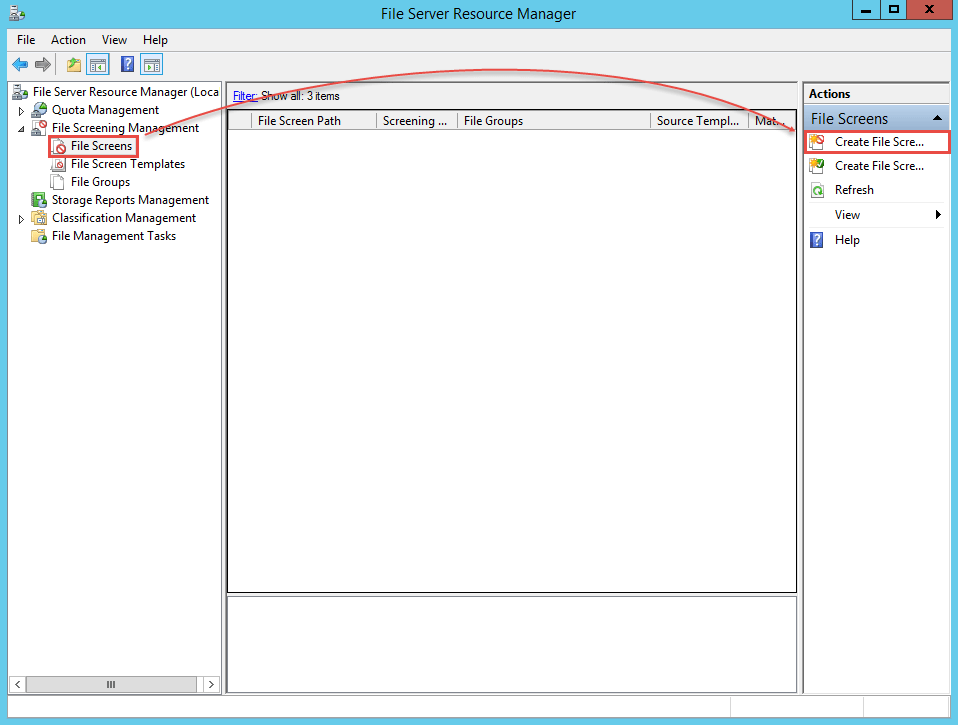

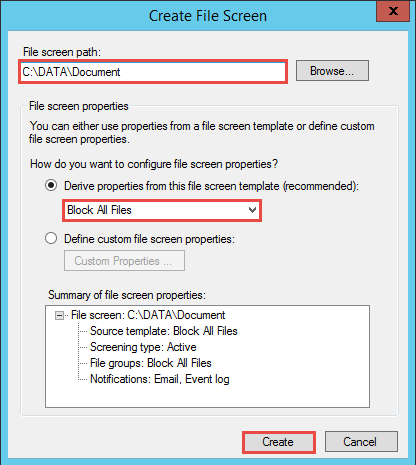

Usai dengan pengaturan File Screen Templates, untuk menggenapi langkah-langkah yang sudah dibuat, tahap selanjutnya adalah File Screens, seperti dua tahap sebelumnya, pada panel tindakan pilih Create File Screen. Sampai muncul kotak dialog Create File Screen

Di sana kita akan melihat File screen path, browsing dan arahkan ke C:\DATA\Document. Selanjut bergeser ke bagian bawah di sana ada pertanyaan How do you want to configure file screen properties? Ada dua pilhan yang diberikan. Pilih Derive properties from this file screen template lalu pilih Block All Files. Kemudian di bagian paling bawah klik tombol Create.

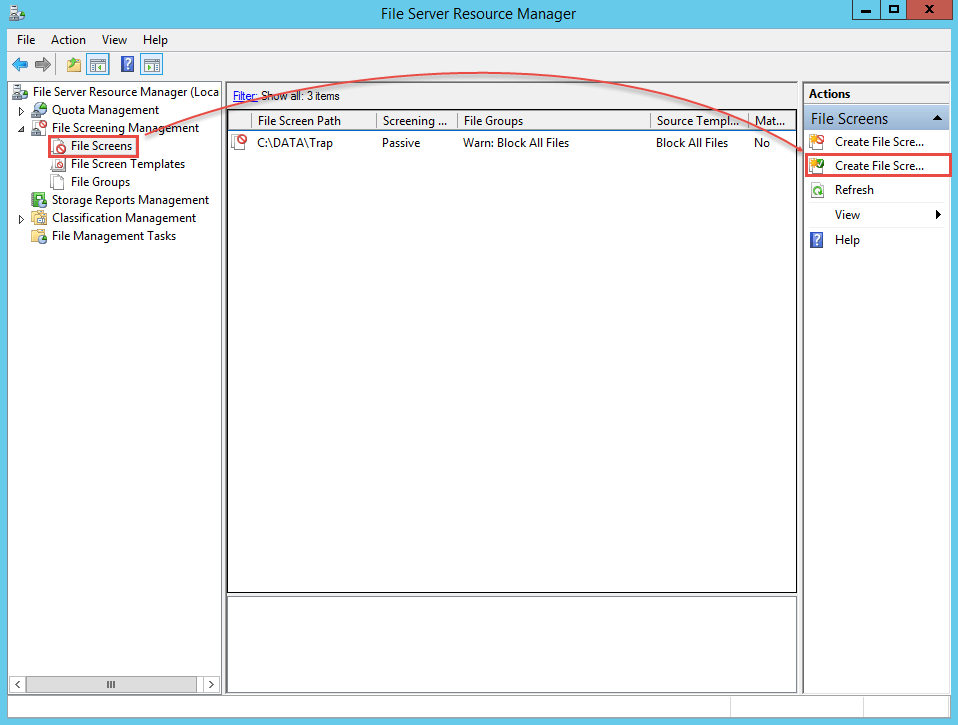

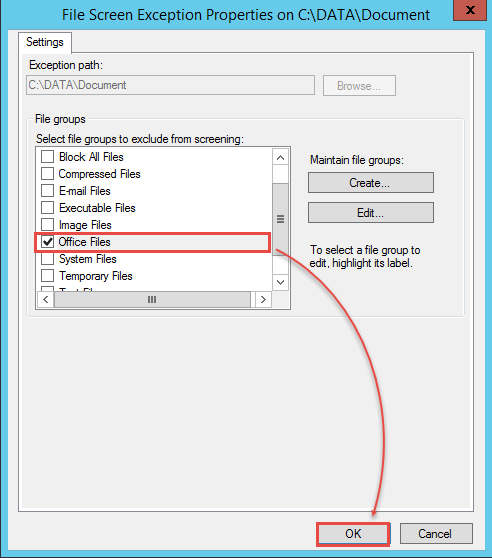

Kembali ke FSRM masih pada File Screening Management, kembali kita pilih File Screen, lalu di panel Action pilih Create File Screen di urutan kedua. Sebuah jendela popup pengaturan akan muncul, arahkan ke File Group, Select file group to exclude from screening dimana di sana ada banyak pilihan, tetapi yang perlu dilakukan hanya cukup dengan centang All Files dan selanjut tekan OK.

Demikianlah tahapan pengaturan File Server Resource Manager (FSRM) yang sudah disederhanakan, sehingga mudah diaplikasikan oleh siapa saja yang ingin mengaktifkan FSRM untuk melindungi komputer dari serangan ransomware ataupun malware lain. Apalagi dengan konfigurasi maksimal ini akan meningkatkan efektifitas FSRM dalam memantau segala hal yang mencurigakan dan mengambil tindakan yang diperlukan.