Credit image: Freepix

Perusahaan khususnya pada level menengah menghadapi tantangan yang berat disamping persaingan yang ketat, krisis di banyak negara, ditambah lagi dengan meningkatnya serangan yang dilancarkan oleh para pelaku kejahatan dunia maya.

Masyarakat pelaku bisnis kini banyak memanfaatkan internet sebagai tulang punggung bisnis tentu karena efisiensi dan efektifitasnya. Justeru pada elemen internet inilah ancaman besar menghantui.

Serangan pelaku kejahatan internet ke perusahaan, khususnya level menengah semakin menunjukkan peningkatan. Pada perusahaan menengah dan kecil, serangan tersebut tidak pernah menjadi berita sehingga sulit diketahui berapa jumlah dan kerugian yang dialami.

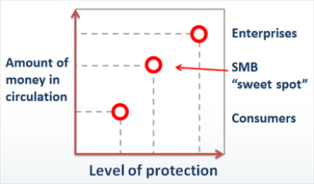

Singkatnya, bisnis berskala menengah dan kecil menjadi sasaran empuk pelaku kejahatan internet. Para peneliti keamanan internet di ESET mengamati pelaku kejahatan ini cenderung memiliki cara berbeda untuk melancarkan aksi, dan didorong oleh faktor yang sama yaitu uang. Diagram berikut menunjukkan mengapa sasarannya adalah bisnis skala kecil dan menengah:

Uangnya banyak: Terdapat banyak uang beredar dalam lingkup perusahaan berskala menengah seperti transfer, pembayaran, penerimaan dari konsumen, dll sementara marjin perusahaan tipis sekali. Tetapi secara keseluruhan uang beredar cukup banyak.

Uangnya banyak: Terdapat banyak uang beredar dalam lingkup perusahaan berskala menengah seperti transfer, pembayaran, penerimaan dari konsumen, dll sementara marjin perusahaan tipis sekali. Tetapi secara keseluruhan uang beredar cukup banyak.

Proteksinya minim: Proteksi untuk keamanan baik pada jaringan komputer maupun sistemnya lebih longgar, lebih sederhana, ketimbang perusahaan besar sehingga lebih mudah ditembus,

dan pelakunya lebih mudah menghilang tanpa terdeteksi, tidak teridentifikasi, bahkan tidak sempat tertangkap. Kondisi yang memprihatinkan ini disebabkan karena kesadaran terhadap security dan investasi pada sumber daya teknologi informasi yang masih sangat kecil, dan peristiwanya tidak muncul ke permukaan. Sehingga luput dari perhatian public.

Strategi Menyerang Bisnis Kecil dan Menegah

Pertama, bisa dianalogikan sebagai Senapan mesin yang mampu menembakkan amunisi lebih banyak, tetapi sasarannya random. Strategi ini banyak digunakan karena berlangsung dalam waktu lebih lama, bias diulang-ulang dalam menyasar ke sasaran. Meskipun sasarannya random, tetapi potensial banyak jatuh korban.

Bentuknya bisa berupa spam, atau email yang dikirim ke ribuan bahkan jutaan alamat yang sama sekali tidak dikenal oleh pelaku Serangan atau infeksi masal ini menunjukkan angka peningkatan belakangan ini. Hal itu berarti strategi yang sama masih dilakukan dan selalu saja ada korban.

Strategi kedua adalah Strategi Senapan, bayangkan saja senapan berburu, yang menyasar pada target tertentu yang bernilai tinggi. Nilai tersebut bisa terkait dengan rekening bank maupun karya intelektual dan data lain yang bermanfaat bagi pesaing http://goo.gl/PN35k. Pelaku biasanya adalah spesialis, pesaing atau seseorang yang dibayar oleh pesaing bisnis.

Yudhi Kukuh, Technical Consultant dari PT. Prosperita-ESET Indonesia menyatakan juga “Kejahatan Internet telah melewati fase lanjut dimana malware bisa diperjual belikan, kepada eksekutor untuk melakukan serangan, bahkan menjual dan menyewakan akses ke sistem yang telah berhasil di retas http://goo.gl/iGM8t untuk kemudian di “kuras” isinya untuk apa saja, dengan cara apa saja yang bisa dilakukan seperti memasukkan Distributed Denial of Service (DDoS), data harvesting, spamming, spying, penipuan transaksi perbankan, dan lain-lain.”

Perlindungan terhadap dunia bisnis secara mikro tersebut merupakan salah satu fokus pengembangan aplikasi keamanan produk ESET untuk kebutuhan bisnis.

Pembuktian atas kehandalan diberikan melalui hasil pengujian yang dilakukan oleh lembaga-lembaga independen maupun pilihan pembaca.

ESET NOD32 Antivirus 4 Business Edition atau yang sekarng dikenal sebagai ESET Endpoint Antivirus, membuktikannya dengan meraih posisi Gold Award dan menyandang predikat Best of Endpoint Security 2012 http://searchsecurity.techtarget.com/guide/Best-of-Endpoint-Security-2012 dan meninggalkan brand lain yang sejenis.