Credit image: Pixabay

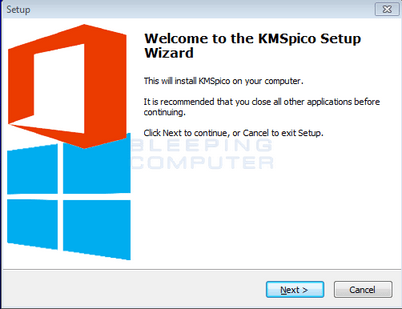

Lagi-lagi sebuah ransomware ditemukan sedang beraksi di internet. Ransomware Domino demikian namanya yang merupakan penyakit berbahaya baru yang menyebar di dunia maya secara diam-diam. Proyek ini menggunakan open source Hidden Tear yang berpura-pura menjadi crack KMSPico.

KMSPico dikenal sebagai software ilegal yang dicari orang utk membajak Windows/Office, dengan bertindak sebagai aktivasi Windows.

Ransomware ini sebenarnya memang menginstal KMSPico, namun bersamaan dengan itu ia juga mengenkripsi file korban. Tetapi, ini bukanlah program resmi milik Windows, melainkan installer yang telah dimodifikasi. Domino juga diketahui menggunakan AES 1024 encryption untuk mengenkripsi.

Berbicara tentang malware Domino, kita telah mengetahui bahwa ia menyebar melalui installer palsu KMSpico. Sebuah tool yang digunakan untuk mengaktifkan Windows atau Microsoft Office secara gratis, dengan cara ini virus mampu menyebar dengan bantuan versi modifikasinya.

Setelah korban mengunduh KMSpico dan menjalankannya, ia akan mengekstrak file nama secara acak ke dalam folder% Temp%.

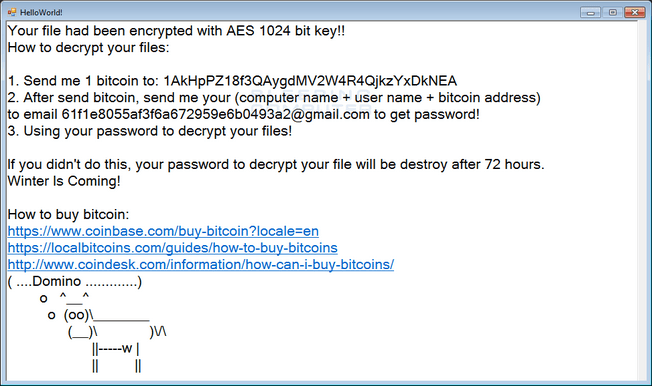

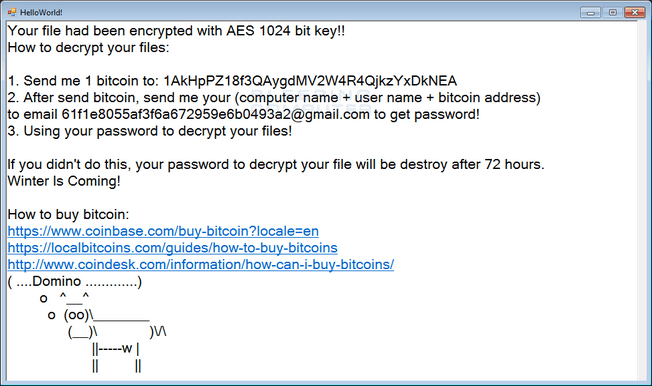

File ini secara otomatis mengeksekusi dan menyimpan file Help.zip yang hanya bisa diakses dengan password yaitu abc123456. File Help.zip mencakup dua file yaitu help.exe dan helloworld.exe.

File HelloWorld adalah yang menampilkan ransom note dan file yang bernama Help adalah yang sebenarnya bertanggung jawab untuk prosedur enkripsi.

Ransom note diberi judul HelloWorld! dan berisi petunjuk tentang cara untuk membayar tebusan dan menghubungi pengembang di 61f1e8055af3f6a672959e6b0493a2@gmail.com.

Dalam catatan tebusan termasuk referensi Game of Throne “Winter Is Coming!”, selain itu juga ada ancaman dari pelaku, apabila dalam 72 jam korban tidak membayar tebusan maka file mereka akan terenkripsi selamanya. Dan lebih dari itu di sana juga ada ascii berbentuk sapi, sangat aneh dan entah apa maksudnya.

Serangan ransomware di tahun 2016 menyebabkan kerugian sebesar 209 juta dollar, proyek ransomware baru juga masih terus bermunculan secara teratur dan cepat, seperti kasus ransomware Domino yang tiba-tiba muncul dan menyerang membabi buta di dunia maya.

Bila dilihat dengan cara ia menyamar sebagai Windows Activation sepertinya pengembang malware ingin menyasar serangan kepada seluruh pengguna Windows.

Asumsi mereka, tentu dengan jutaan pengguna Windows yang tersebar di berbagai belahan dunia, mereka berharap bisa mendapatkan korban sebanyak-banyak.

Karena itu bagi pengguna Windows agar lebih berhati-hati saat mengunduh installer, agar terhindar dari infiltrasi ransomware.

Sumber berita:

www.bleepingcomputer.com

http://bestsecuritysearch.com