Metode Penyebaran Malware Makin Naik Level – Dunia siber terus bergerak dinamis, dan seiring dengan kemajuan teknologi,...

Email masih jadi alat komunikasi utama di dunia bisnis dan berbagai aktivitas lainnya, ini yang menjadi alasan...

Kejahatan sextortion dan predator online merajalela di dunia maya dan menjadi ancaman konsisten dari waktu ke waktu...

Bikin panas dingin, ratusan ribu kartu kredit dicuri Darcula lewat phising belum lama. Sejak kehadirannya sepak terjang...

Hati-hati lamaran online berisi phising sedang ramai melanda dunia usaha, memanfaatkan situasi dimana banyak orang melakukan lamaran...

Scattered Spider penjahat siber paling bengis ini terus melakukan aksi beringasnya di dunia maya, tidak peduli jika...

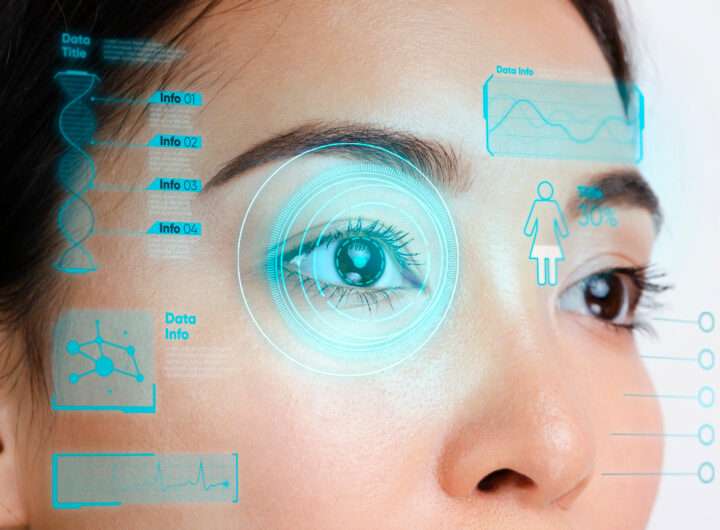

Bahaya rekam retina dibayar sekali risikonya seumur hidup. Tajuk ini diangkat melihat kehebohan imbal rekam retina di...

Kelompok spionase siber Tiongkok serang Asia Tenggara dengan menggunakan malware khusus, dan telah berhasil secara signifikan menginfeksi...

Momok ransomware teratas DragonForce melanda seluruh wilayah di dunia maya, kehadiran mereka dengan cepat menarik perhatian di...