Credit image: Pixabay

Setelah ESET berkolaborasi dengan penegak hukum dari seluruh dunia berhasil meruntuhkan jaringan Avalanche dengan mematikan beberapa domain mereka. Dan diketahui bahwa mereka menggunakan Fast Flux Network yang digunakan untuk membangun botnet dengan struktur ini.

Jaringan Fast Flux yang dioperasikan oleh grup Avalanche bisa didefinisikan sebagai teknik DNS yang digunakan oleh botnet untuk sembunyikan phishing dan situs pengiriman malware dan di belakang ada jaringan terinfeksi yang bertindak sebagai proxy.

Istilah Fast Flux merujuk pada jaringan-jaringan yang digunakan oleh beberapa botnet untuk menyembunyikan domain yang digunakan untuk mengunduh malware atau host situs web phishing. Atau dapat juga merujuk pada jenis jaringan yang sama dengan jaringan P2P yang digunakan untuk menjadi host untuk Command dan Control (C & C) atau proxy-proxy yang digunakan oleh botnet ini, membuat mereka sulit untuk ditemukan apalagi dihancurkan.

Konsep dasar dari jaringan Fast Flux adalah memiliki beberapa alamat IP yang terkait dengan nama domain, kemudian terus mengubah mereka tanpa henti-henti.

Dalam kasus Avalanche misalnya, lebih dari 800.000 domain berbahaya yang digunakan oleh penjahat siber ditemukan sejak kemunculannya pada tahun 2009, dengan alamat IP yang berubah dalam periode singkat yaitu lima menit, yang akan melakukan koneksi ke mesin yang berbeda meskipun ada request untuk melihat website yang sama dikendalikan oleh pelaku.

Kebanyakan mesin yang membentuk jaringan jenis ini tidak benar-benar bertanggung jawab terhadap hosting dan pengunduhan konten berbahaya bagi korban.

Tugas ini disediakan untuk beberapa mesin yang bertindak sebagai server konten berbahaya ini; sisanya hanya bertindak sebagai pengalih yang membantu untuk menutupi alamat sebenarnya dari sistem ini yang dikendalikan oleh penjahat.

Dan untuk memperumit masalah lebih jauh, penjahat siber memastikan bahwa sistem penting dalam jaringan mereka memiliki ketersediaan dan bandwidth dalam jumlah besar, bahkan menggunakan sistem load-balancing untuk menangani semua permintaan untuk mengunduh konten berbahaya yang dihasilkan oleh sistem korban mereka.

Kebiasaan lain adalah untuk meninjau status jaringan secara berkala untuk membuang node yang tidak dapat diakses dan untuk memastikan bahwa konten berbahaya mereka masih aktif dan bisa mengunduh.

Jenis-jenis Jaringan Fast Flux

Secara garis besar ada dua jenis utama dari jaringan Fast Flux

1. Jaringan tunggal Flux

Ditandai dengan beberapa node individu register dan deregistering alamat IP mereka sebagai bagian dari DNS A (alamat) untuk nama domain tunggal. Pendaftaran ini memiliki umur yang sangat singkat (lima menit rata-rata) dan terus melakukan perubahan pada alamat IP ketika mencoba untuk mengakses domain tertentu.

Banyak node disiapkan untuk mendaftarkan alamat IP mereka untuk menjaga kemungkinan apabila ada satu atau lebih dari IP yang drop, maka yang lain dengan cepat mengambil tempat mereka.

Selain itu, domain yang digunakan biasanya dijalankan pada server bulletproof, yaitu server yang disediakan oleh provider dengan perlindungan maksimal, dengan memberikan jaminan bahwa setiap kali ada permintaan dari otoritas hukum untuk mematikan domain tertentu, mereka akan mengabaikan permintaan tersebut.

2. Jaringan Flux Ganda

Jaringan jenis ini menggunakan komponen dan metode membangun koneksi antara sistem dan sistem korban yang dikendalikan oleh pelaku, yang memiliki kesamaan dengan yang sebelumnya, tetapi lebih canggih karena memiliki lapisan tambahan untuk mempersulit menemukan mesin sebenarnya yang menjalankan malware.

Dalam hal ini, komputer zombie yang merupakan bagian dari botnet yang digunakan sebagai proxy untuk mencegah korban berinteraksi langsung dengan server hosting yang menjalankan malware sehingga membuatnya sulit untuk ditemukan. Dengan kata lain ini merupakan lapisan lain untuk menyembunyikan dan menjaga infrastruktur mereka sehingga mampu bertahan lebih lama.

Kendala Jaringan Fast Flux

Ketika kabar mengenai runtuhnya Avalanche menyebar luas, orang-orang mulai mengetahui bahwa kelompok penjahat siber ini sudah beroperasi sejak tahun 2009. Dan selama enam tahun terakhir botnet mereka merajalela tanpa sepengetahuan atau sukar ditelusuri jejaknya.

Masalah utamanya bukan pada infrastrukturnya, mudah saja bagi penjahat mana pun membangun infrastruktur menggunakan jaringan Fast Flux, yang sulit adalah mereka menggunakan multiple node untuk memperdaya penegak hukum dan para ahli keamanan siber.

Belum lagi penerapan hukum yang berbeda di beberapa negara ikut membatasi keleluasaan dalam mengatasi masalah kejahatan siber sehingga sehingga lembaga penegak hukum beberapa negara harus mencapai kesepakatan sebelum tindakan dapat diambil.

Perubahan konstan dari alamat IP yang digunakan dan generasi terus menerus ribuan domain acak salah satu bagian yang menyulitkan penyelidikan. Mereka harus menghabiskan banyak waktu menganalisis rentang hidup dari setiap koneksi yang dibangun dengan botnet. Mereka juga harus mendapatkan informasi dari ISP yang tidak selalu bersedia untuk berkolaborasi, dan menganalisis domain tak terhitung registrar log

Itulah sebabnya banyak penyelidikan cenderung berlarut-larut sampai bertahun-tahun. Bahkan pengawasan birokrasi yang sederhana bisa menyebabkan seluruh operasi gagal dan memberi kesempatan pada penjahat siber untuk melarikan diri.

Mendeteksi Malware dari Avalanche

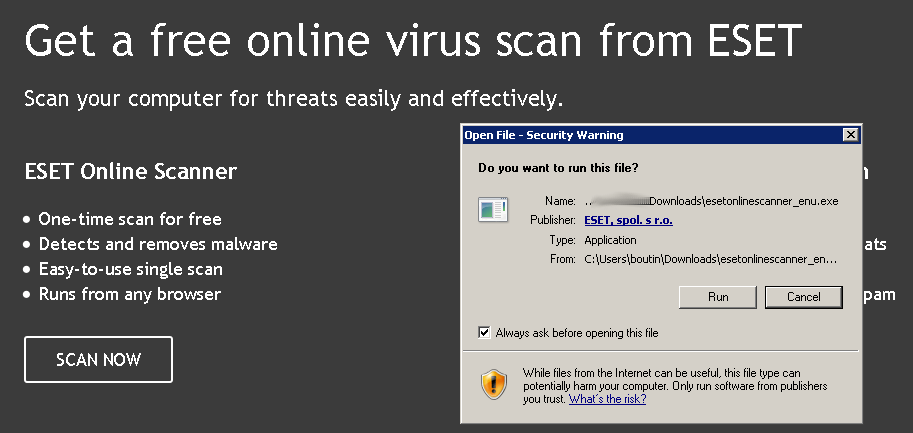

Maraknya kejahatan siber di internet belakangan memberikan ras was-was bagi pengguna komputer terutama serangan ransomware dan botnet, terutama yang berasal dari jaringan Fast-Flux, untuk mengatasinya Anda bisa mengunduh dan menjalankan ESET Online Scanner. Scanner ini akan memindai komputer Anda dan menghapus segala sesuatu yang mungkin membahayakan.

Yang perlu dicatat bahwa ESET Online Scanner bisa digunakan secara gratis tanpa perlu membayar sepeser pun, dan proses pemindaiannya hanya berlangsung beberapa menit dengan mengikuti langkah di bawah ini:

1. Unduh dan Jalankan ESET Online Scanner

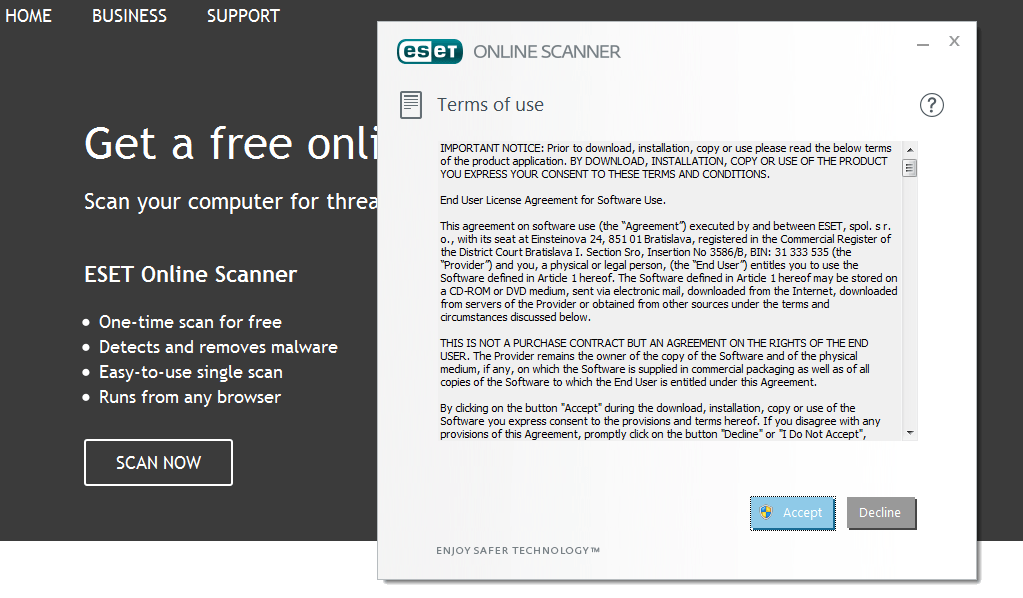

2. Terima syarat penggunaan

2. Terima syarat penggunaan

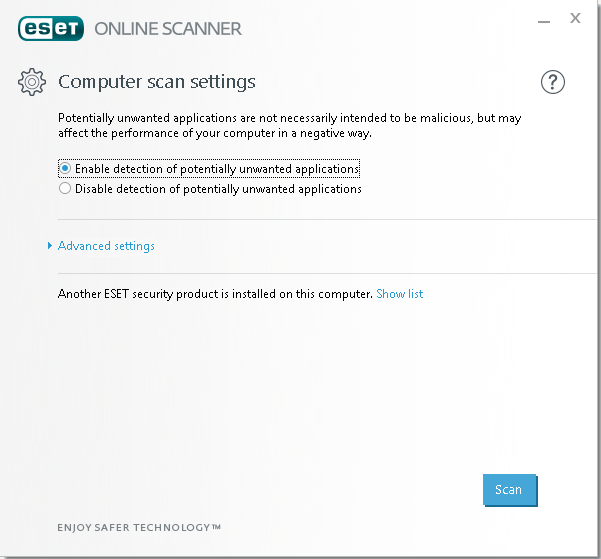

3. Klik Scan dan tunggu sampai operasi selesai.

3. Klik Scan dan tunggu sampai operasi selesai.

Informasi lebih lanjut tentang cara menggunakan scanner secara online ESET dapat ditemukan di sini.

Sumber berita:

www.welivesecurity.com