Credit image: Pixabay

Selama bertahun-tahun, pendukung privasi telah membunyikan alarm tentang penggunaan cookie untuk melacak, membuat profil, dan menayangkan iklan yang dipersonalisasi kepada pengguna web, terlebih lagi cookie pihak ketiga.

Situasinya saat ini sudah sangat mengkhawatirkan, melihat bagaimana cookie digunakan untuk pelacakan lintas situs, di mana situs web membocorkan atau menawarkan data pengunjung ke layanan pihak ketiga.

|

Baca juga: Ancaman Browser Teratas |

Respons Vendor Browser

Sebagai tanggapan, beberapa vendor browser web utama meningkatkan upaya mereka dalam dua tahun terakhir untuk menawarkan opsi yang ditingkatkan atau baru untuk memblokir cookie pihak ketiga.

Pada tahun 2020, Apple memperbarui Intelligent Tracking Prevention di Safari dan, pada tahun 2021, Mozilla meluncurkan Total Cookie Protection di Firefox untuk menekan pelacakan melalui cookie pihak ketiga.

Google telah berjanji untuk menonaktifkan cookie pihak ketiga di Chrome, tetapi tidak sampai alternatif pelestarian privasi.

Yang saat ini sedang dieksplorasi di bawah Privacy Sandbox initiative, dikembangkan untuk bisnis yang membutuhkan layanan periklanan dan analitik.

Respons Pengguna

Namun, semua upaya yang dilakukan untuk memblokir cookie pihak ketiga ini mungkin sia-sia jika pengguna gagal mengaudit pengaturan untuk browser pilihan mereka.

Peramban web yang baru dipasang mungkin tidak memblokir cookie pihak ketiga secara default. Pengecualian penting adalah Firefox untuk desktop, yang telah mengaktifkan Total Cookie Protection secara default pada Juni 2022.

Untuk lebih memahami kekhawatiran seputar cookie, kita akan melihat sekilas bidang header Hypertext Transfer Protocol (HTTP).

Menyelami lebih dalam seperti apa tampilan cookie, bagaimana cookie ditangani browser web, dan beberapa keamanan dan implikasi privasi dari penggunaannya.

Mengapa Situs Web Menggunakan Cookie

Situs web menggunakan HTTP untuk menyajikan halaman web yang diminta oleh pengunjung. Dengan menggunakan protokol ini, klien, misalnya browser web seperti Google Chrome, mengirimkan permintaan HTTP ke server dan server mengembalikan respons HTTP.

HTTP adalah protokol stateless, artinya server dapat memproses permintaan tanpa bergantung pada permintaan lain. Namun, dengan menggunakan cookie, server dapat mempertahankan status,

Mereka dapat mengidentifikasi beberapa permintaan yang berasal dari sumber yang sama di seluruh pemuatan ulang halaman, navigasi, restart browser, dan bahkan situs pihak ketiga. Ini adalah alasan di balik pengenalan cookie.

Apa Itu Cookie?

Cookie adalah bagian data yang dikirimkan oleh server ke klien biasanya melalui bidang header Set-Cookie dalam bentuk pasangan name=value.

Di mana Cookie Disimpan?

Saat browser Google Chrome yang berjalan di Windows menerima respons HTTP dengan cookie, cookie akan disimpan di disk dalam database SQLite versi 3 yang disebut Cookie:

Basis data ini berisi tabel yang disebut cookie di mana nilai cookie dienkripsi dan disimpan dalam kolom yang disebut nilai_enkripsi, bersama dengan metadata terkait.

Apa pun data yang disimpan dalam cookie, panjang pasangan cookie name=value tidak boleh melebihi empat kilobyte.

Mungkin di sinilah deskripsi populer tentang cookie yang menyimpan bit atau potongan data “kecil” berasal.

Keamanan Cookie

Katakanlah masuk ke sebuah situs web, server akan mengingat bahwa Anda login. Jadi server mengirimkan cookie setelah Anda mengautentikasi.

Selama klien mengembalikan cookie ke server dalam permintaan berikutnya, server tahu Anda masuk dan tidak perlu mengautentikasi ulang setiap permintaan.

Sekarang, bayangkan peretas mencuri cookie itu, mungkin melalui malware yang dikirimkan melalui email. Memiliki cookie yang dicuri itu sama dengan memiliki kredensial otentikasi Anda karena server mengaitkan penggunaan cookie itu dengan diri Anda yang diautentikasi.

|

Baca juga: Mengurangi Risiko Kerentanan Browser |

Menghentikan Pencurian Cookie

Ada beberapa langkah yang dapat dilakukan untuk menhadapi pencurian cookie, sebagai berikut:

Pertama, cookie khusus ini dapat disetel kedaluwarsa setelah beberapa saat tidak aktif. Setelah kedaluwarsa, cookie yang dicuri menjadi tidak berguna bagi pencuri karena akun tersebut secara efektif keluar.

Kedua, server dapat meminta tindakan penting apa pun, seperti menyetel ulang kata sandi akun atau, katakanlah, mentransfer lebih dari jumlah nominal dalam aplikasi perbankan untuk dikonfirmasi dengan kata sandi saat ini atau mekanisme lain seperti kode verifikasi.

Dengan begitu pencuri cookie seharusnya tidak dapat mengatur ulang kata sandi atau mengosongkan rekening bank hanya dengan memiliki cookie tersebut.

Ketiga, server dapat mengatur cookie ini dengan atribut sebanyak mungkin untuk keamanan yang lebih ketat sesuai dengan tujuan cookie.

Ini berarti menggunakan atribut berikut:

- Aman, yang menginstruksikan klien untuk tidak menyertakan cookie dalam permintaan HTTP yang tidak terenkripsi (ini adalah mitigasi terhadap serangan adversary-in-the-middle (AitM));

- HttpOnly, yang menginstruksikan klien untuk mencegah API non-HTTP seperti JavaScript mengakses cookie (ini adalah mitigasi terhadap serangan skrip lintas situs (XSS));

- SameSite=Strict, yang menginstruksikan klien untuk menyertakan cookie hanya dalam permintaan ke domain yang cocok dengan situs saat ini yang ditampilkan di bilah alamat browser [ini adalah mitigasi terhadap serangan pemalsuan permintaan lintas situs (CSRF)]; dan

- Path=/, yang menginstruksikan klien untuk menyertakan cookie dalam permintaan ke jalur domain mana pun. Dalam kombinasi dengan poin berikutnya dalam daftar ini, cookie dapat dianggap sebagai “terkunci” ke domain;

- Tetapi bukan Domain untuk mencegah cookie disertakan dalam permintaan ke subdomain host yang menyetel cookie. Misalnya, cookie yang disetel oleh com tidak boleh dikirim ke accounts.google.com.

Blokir Cookie Third Party

Untuk mencegah pelacakan Anda di seluruh situs web dan kemungkinan kebocoran status login Anda, pastikan untuk mengaktifkan pengaturan apa pun yang dimiliki browser Anda untuk memblokir cookie pihak ketiga.

Daftar berikut menjelaskan di mana menemukan pengaturan cookie pihak ketiga di beberapa browser web paling populer.

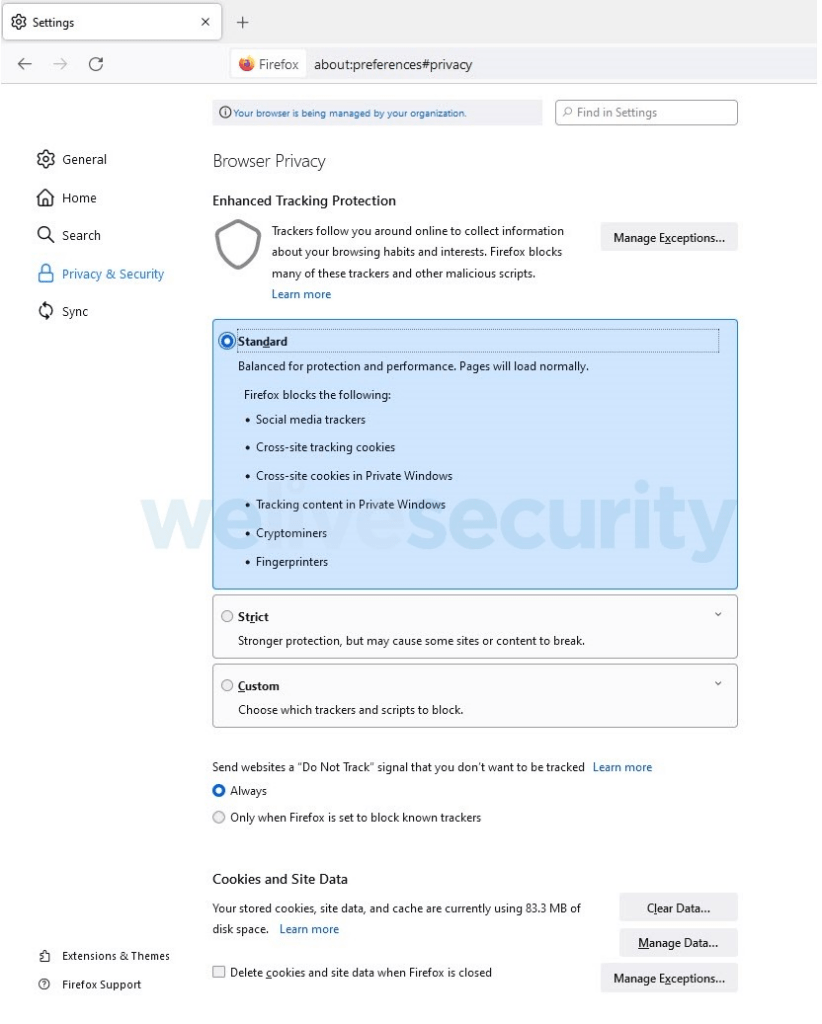

Firefox

Seperti yang diketahui, Firefox untuk desktop telah mengaktifkan Total Cookie Protection secara default sejak Juni 2022.

Sementara artikel ini membahas teknis, termasuk cara memecahkan masalah situs yang mungkin tidak berfungsi dengan baik dengan fitur yang diaktifkan.

Pengguna yang lebih suka bertualang mungkin ingin menyempurnakan pengaturan default, dapat ditemukan di sini:

|

Baca juga: Redline Alasan Kenapa Menyimpan Data di Browser Berbahaya |

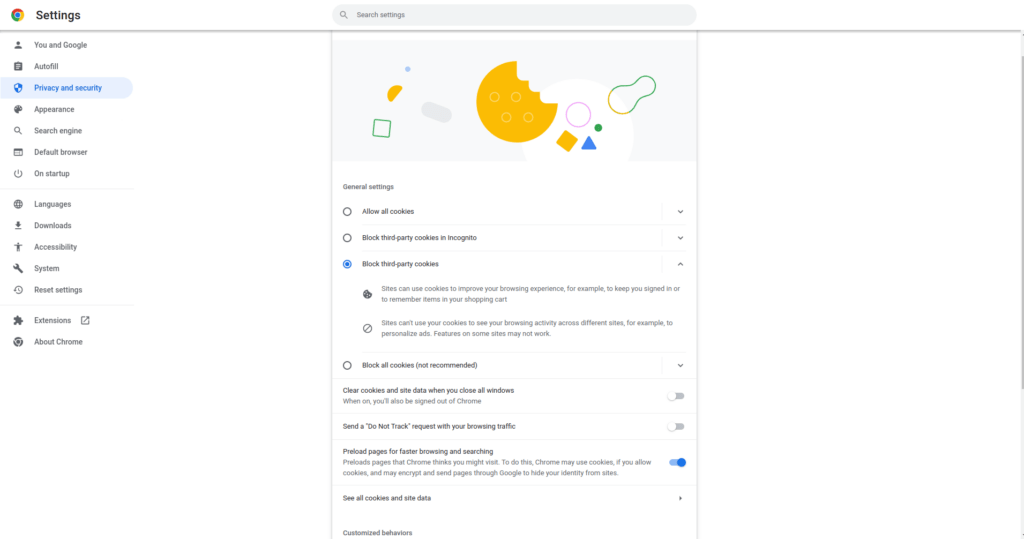

Chrome

Browser Chrome menyediakan pengaturan untuk cookie di bawah “Privasi dan keamanan”:

Setelah Anda mencentang opsi “Blokir cookie pihak ketiga”, semua cookie pihak ketiga diblokir, cookie tidak akan dikembalikan ke server, juga tidak dapat disetel pada klien:

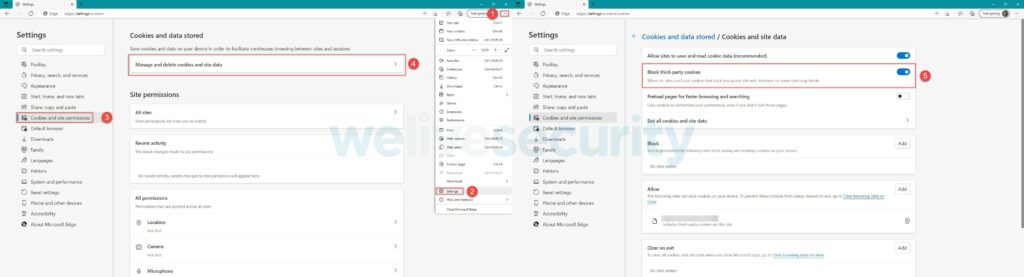

Edge

Untuk browser Microsoft Edge, ikuti angka pada gambar di bawah ini untuk memblokir cookie pihak ketiga:

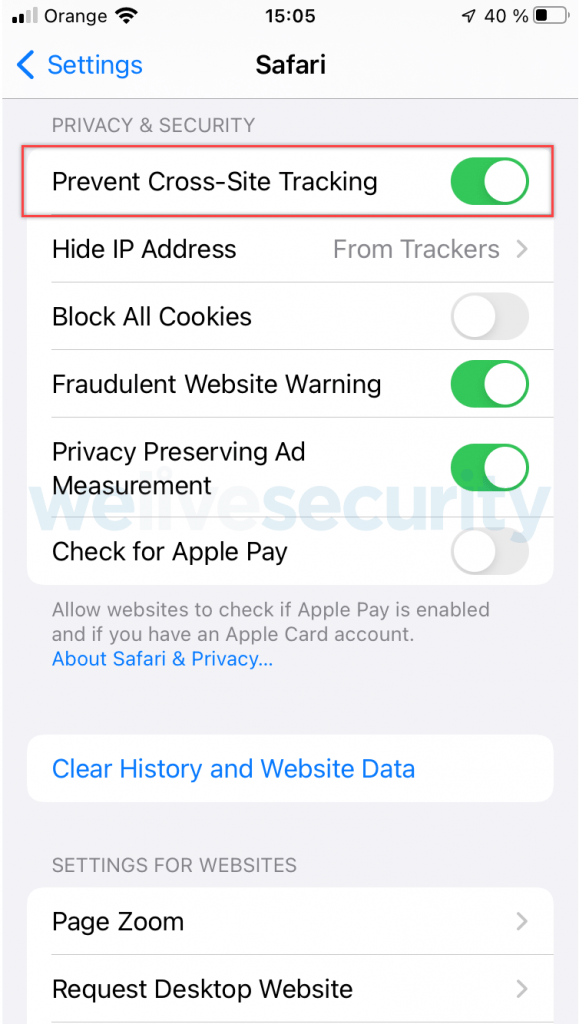

Di pengaturan Safari di iOS, aktifkan “Cegah Pelacakan Lintas Situs”:

Safari di iOS

Browser pihak ketiga di iOS

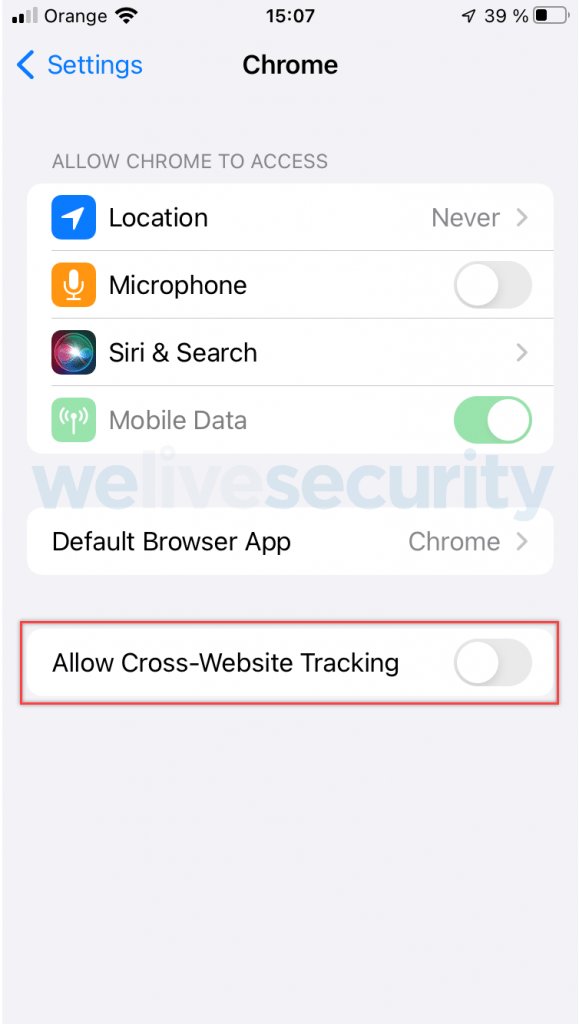

iPhone memiliki pengaturan “Izinkan Pelacakan Lintas Situs Web” yang tersedia untuk setiap browser pihak ketiga melalui aplikasi Pengaturan.

Jadi, selain memeriksa pengaturan cookie pihak ketiga yang ditawarkan oleh setiap aplikasi browser, pastikan pengaturan ini tidak dipilih:

|

Baca lainnya: |

Sumber lainnya: