Credit image: Freepix

Jakarta, 14 Januari 2011 – Tahun 2010 yang lalu benar-benar menjadi tahun yang sibuk bagi banyak orang di seluruh dunia dari mulai mahasiswa, pekerja, peneliti antivirus, pelaku bisnis, hingga pemerintah. Bahkan mungkin menjadi tahun yang sibuk juga bagi para pengembang anti malware.

Level pertumbuhan ancaman dalam berbagai bentuknya mencapai tingkat yang tinggi dan nyaris membahayakan kehidupan manusia bahkan diprediksi akan memicu cyber war dimana hanya dibutuhkan satu kekeliruan kecil saja untuk memicu bahaya nuklir.

Pertumbuhan varian-varian threat yang tidak hanya ditujukan untuk satu platform saja tetapi platform sasaran telah meluas ke operating system lain selain Windows juga menjadi penyebab bertambahnya kesibukan terkait dengan dunia maya.

Pendeknya, dengan kombinasi antar malware, antara threat-threat lama dengan threat yang lebih baru, bahkan munculnya pasar jual-beli malware membuat tahun 2010 lalu sebagai tahun pertumbuhan malware.

”Selama patch terhadap sistem operasi masih belum dilakukan, penyebaran threat yang memanfaatkan kelemahan sistem operasi tetap akan tinggi. Diharapkan kesadaran dari pengguna komputer untuk melakukan patch dan stay safe dalam berinternet dan menggunakan komputer” demikian disampaikan oleh Yudhi Kukuh, Technical Consulant PT. Prosperita Mitra Indonesia.

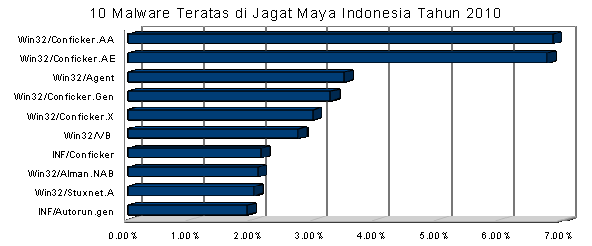

Berikut ini adalah 10 malware teratas yang bergentayangan di jagat maya Indonesia yang berhasil terdeteksi oleh ESET Threat Sense Lab. Mungkin salah satu diantaranya adalah yang menginfeksi komputer kita.

1.Win32/Conficker.AA

Persentase Deteksi Tahun 2010: 6.85%

Win32/Conficker.AA adalah worm yang menyebar lewat folder bersama dan perangkat media bergerak. Worm ini masuk ke komputer dengan memanfaatkan kerentanan pada Server Service. Setelah Conficker.AA berhasil, maka komputer pengirim akan melakukan kontrol secara remote terhadap komputer korban yang telah terinfeksi lalu mendownload.

2.Win32/Conficker.AE

Persentase Deteksi Tahun 2010: 6.76%

Win32/Conficker.AE adalah worm yang juga merupakan salah satu varian dari Conficker.AA, dengan modus operandi penyebarannya menyerupai cara penyebaran Conficker.AA

3.Win32/Agent

Persentase Deteksi Tahun 2010: 3.48%

Menurut deskripsi ESET NOD32 hasil deteksi malware ini sebagai malware generic, yang dikenal dikalangan keluarga besar malware dengan kemampuannya mencuri data milik user dari PC yang terinfeksi.

Unuk melakukan hal tersebut malware biasaya akan menperbanyak dirinya kemudian menempatkan diri di dalam folder temporary dan menambahkan keys pada registry yang serupa dengan file malware tersebut atau mirip dengan file-file hasil meng-copy diri secara random itu tadi lalu menempatkan diri di folder-folder sistem operasi yang lain, sehingga malware bisa “bekerja” disetiap kali system tersebut melakukan start up.

Malware tersebut mampu bermutasi menjadi serangkaian threat lain, penyebarannya melalui serangkaian perantara, sehingga hampir tidak mungkin menghapusnya hanya dengan menggunakan satu cara saja.

Untuk mencegahnya, gunakan perangkat keamanan yang baik dengan kelengkapan anti-malware, jangan lupa untuk selalu mem-patch, disable Autorun, dan yang tidak kalah penting adalah, pikir baik-baik sebelum anda meng-klik sesuatu.

4.Win32/Conficker.Gen

Persentase Deteksi Tahun 2010: 3.26%

Win32/Conficker.Gen adalah salah satu varian dari Conficker yang memiliki kesamaan modus operandi dalam menginfeksi komputer korban. Demikian pula kerentanan yang dimanfaatkan juga sama yaitu kerentanan pada Server Service.

5.Win32/Conficker.X

Persentase Deteksi Tahun 2010: 2.97%

Threat yang satu ini adalah worm yang menyerang komputer jaringan dan menyebar dengan memanfaatkan kerentanan pada sistem operasi Windows keluaran Microsoft.

Kerentanan tersebut secara spesifik pada RPC sub system dan dan dapat dimasuki secara remote oleh penyerang. Penyerang tersebut dapat melancarkan serangannya dengan tanpa menggunakan identitas yang valid.

Threat ini mampu melakukan kontak dengan web server untuk men-download program-program jahat yang lainnya dengan menggunakan nama domain yang belum resmi.

6. Win32/VB

Persentase Deteksi Tahun 2010: 2.74%

Worm Win32.VB dibuat dengan bahasa pemprograman Visual Basic dan mampu menyebar dengan cepat, tetapi masalah yang ditimbulkan tidak besar. Threat ini biasanya bekerja untuk menyebarkan spam.

Karena resiko yang ditimbulkan tidak besar itulah, maka sebagian besar kasus Win32/VB bisa ditangani sendiri oleh user dengan menggunakan perangkat keamanan antivirus atau menghentikan pergerakannya di corporate gateways. Malware buatan dalam negeri banyak termasuk dalam jenis ini.

7.INF/Conficker

Persentase Deteksi Tahun 2010: 2.14%

INF/Conficker adalah file autorun.inf yang menyebarkan worm Conficker. Hasil deteksi juga digunakan untuk mengurai serangkaian malware yang menggunakan file autorun.inf sebagai cara untuk masuk dan menginfeksi Personal Computer.

File tersebut berisikan informasi program yang dikembangkan untuk mampu melakukan run secara saat perangkat bergerak (misal USB flash Disk) dan perangkat lain yang sejenis diakses oleh user yang menggunakan PC berbasis Windows.

8. Win32/Alman.NAB

Persentase Deteksi Tahun 2010: 2.08%

Virus yang menginfeksi file-file .EXE, dan menyebar melalui media yang dipakai secara bersama dalam sebuah jaringan komputer. Saat virus aktif, virus akan mendownload program-program jahat lainnya.

Virus ini juga bersifat rootkit dimana virus akan menyembunyikan baik proses maupun file-file yang berhubungan dengan virus tersebut.

Win32/Alman.NAB juga memiliki nama lain yaitu : Downloader.Agent.LZM, Trojan.DL.Agent.UJE, Virus:W32/Alman.B, W32/Almanahe, W32/QQPass.ADW.worm, W32/Rectix.A

9.Win32/Stuxnet.A

Persentase Deteksi Tahun 2010: 2.02%

Win32/Stuxnet.A adalah worm yang menyebar luas lewat perangkat media bergerak. Modus operandi penyebaran worm ini juga dengan memanfaatkan kerentanan pada sistem operasi dari komputer yang dijadikan target serangan. Kerentanan yang dimanfaatkan adalah pada CVE-2010-2568.

Stuxnet adalah salah satu jenis malware dengan target tertentu (targeted malware) yang cukup popule di tahun 2010 karena mentargetkan pada sistem otomatisasi SCADA yang banyak digunakan di industri.

10.INF/Autorun.gen

Persentase Deteksi Tahun 2010: 1.91%

Deteksi terhadap INF/Autorun.Gen digunakan untuk menguraikan serangkaian malware yang menggunakan file autorun sebagai cara untuk mengkonfirmasi komputer-PC target yang berhasil diserang.

File tersebut berisikan informasi program yang dikembangkan untuk mampu melakukan run secara saat perangkat bergerak (misal USB flash Disk dan perangkat lain yang sejenis diakses oleh user yang menggunakan PC berbasis Windows.

Perangkat sistem keamanan ESET secara heuristic mampu mengenali malware INF/Autorun yang telah ter-install dan memodifikasi file autorun.inf, advance heuristic pada system keamanan ESET juga mengidentifikasi INF/Autorun sebagai salah satu dari serangkaian didalam keluarga besar malware.