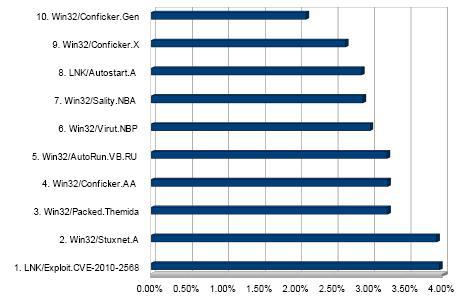

1. LNK/Exploit.CVE-2010-2568

Prosentase Deteksi : 3.95 %

Exp/Cplink-A adalah sebuah link file (.lnk). Kerentanan yang dimanfaatkan oleh Exp/Cplink-A terkait dengan Windows yang menampilkan icon-icon yang berhubungan dengan file link. Untuk menampilkan icon yang benar pada Windows Explorer, DLL dihubungkan oleh file link dengan demikian code pada entry point secara otomatis akan aktif.

Contohnya pada Exp/Cplink-A yang pernah ditemukan menyebar lewat USB drives dan melalui code download dari website.

2. Win32/Stuxnet.A

Prosentase Deteksi : 3.91 %

Win32/Stuxnet.A adalah worm yag menyebar melalui removable media (USB Drives). Worm tersebut menyebar dengan memanfaatkan kerentanan dalam sistem operasi komputer yang menjadi target. Worm tersebut terutama memanfaatkan kerentanan pada CVE-2010-2568, biasanya menggunakan teknik yang umum bagi rootkits

3. Win32/Packed.Themida

Prosentase Deteksi : 3.24 %

Merupakan software packer untuk exe file yang gunanya adalah untuk meng-enkripsi suatu program agar program tersebut terhindar dari threat yang ingin mencuri source codenya.

Tetapi software tersebut disalah gunakan untuk meng-enkripsi virus oleh para pembuat malware. Oleh sebab itu beberapa aplikasi keamanan komputer mendeteksinya memuat virus yang diklasifikasi sebagai Trojan.

4. Win32/Conficker.AA

Prosentase Deteksi : 3.24 %

Win32/Conficker.AA adalah worm yang menyebar melalui shared folders dan removable media (USB Drives). Worm tersebut menghubungkan komputer untuk masuk dan memanfaatkan kerentanan pada server.

Worm ini juga dapat mengaktifkan HTTP server pada random port. Lalu terkoneksi ke komputer remote ke port TCP 139, 445 untuk masuk dan memanfaatkan kerentanan Server Service.

Jika berhasil, komputer remote tersebut akan berusaha untuk terkoneksi dengan komputer yang telah terinfeksi dan mendownload copy worm.

5. Win32/AutoRun.VB.RU

Prosentase Deteksi : 3.23 %

Worm yang menyerang komputer dengan memanfaatkan kerentanaan pada Windows Operating System. Modusnya adalah lewat removable drive dan menyebarkan malware pada komputer yang terinfeksi.

6. Win32/Virut.NBP

Prosentase Deteksi : 3.00 %

Win32/Virut.NBP adalah sebuah polymorphic file infector. Virus tersebut menyerang jaringan IRC, dan dapat dikontrol secara remote. Memiliki kemampuan untuk mengirimkan data dan commands dari komputer remote atau internet.

Kemampuan lain dari threat tersebut yaitu mampu mendownload file dari sebuah komputer remote dan atau Internet, dan mengaktifkan file-file.

Tidak ada gejala umum yang berhubungan dengan threat ini. Gejala satu-satunya yang mungkin muncul adalah tanda peringatan dari software antivirus yang diinstall didalam komputer tersebut.

7. Win32/Sality.NBA

Prosentase Deteksi : 2.90 %

Win32/Sality.NBA adalah virus yang menyebar karena menginfeksi file-file Window dan karena meng-kopi diri ke perangkat bergerak (USB Drives).

Virus ini juga mampu mematikan serangkaian software keamanan (antivirus), mencegah Window Utilities tertentu agar tidak aktif, agar komputer pengirim virus dapat mendownload file dari remote Web server

Perubahan pada sistem berikut ini bisa menjadi indikasi keberadaan malware tersebut:

- Program keamanan (antivirus) tiba-tiba mati, atau proses kerjanya berhenti secara tiba-tiba

- Komputer tidak mampu menjalankan Windows Registry Editor

- Munculnya driver sebagai berikut:

%SystemRoot%\system32\drivers\amsint32.sys - Pada aplikasi keamanan tertentu yang ada dalam komputer mengalami kegagalan atau tidak bisa diaktifkan karena ada beberapa komponen didalamnya yang telah dihilangkan (terhapus) seperti file-file dengan extension : AVC, VDB

8. LNK/Autostart.A

Prosentase Deteksi : 2.88 %

LNK/Autostart.A adalah nama lain Win32/CplLnk.A, yaitu threat yang dibuat secara khusus, atau malware shortcut yang memanfaatkan kerentanaan, yang belakngan ini dimanfaatkan oleh varian-varian dari Win32/Stuxnet.

Ketika seseorang membuka sebuah folder yang berisi malware shortcut dengan menggunakan aplikasi yang menampilkan shortcut icon, maka malware tersebut akan aktif secara otomatis.

9. Win32/Conficker.X

Prosentase Deteksi : 2.66 %

Win32/Conficker.D adalah varian dari Win32/Conficker. Conficker.D biasanya menyerang komputer di wilayah lokal tertentu, menghentikan proses kerja, mem-blok akses ke website-website yang berhubungan dengan keamanan dan mendownload arbitrary code.

Conficker.D mampu merelay perintah-perintah dan instruksi ke Conficker.D lainnya yang telah menyerang komputer lain lewat akses komunikasi komputer peer-to-peer (P2P) yang ada di komputer yang juga telah terinfeksi sebelumnya.

Varian ini tidak menyebar ke removable drives atau folder dalam jaringan (tidak seperti varian lainnya yang masuk juga ke USB Drive, dan ke folder jaringan ).

Conficker.D terinstall di dalam komputer oleh varian Conficker lainnya yang sudah masuk terlebih dahulu yaitu Win32/Conficker.

10. Win32/Conficker.Gen

Prosentase Deteksi : 2.12 %

Threat ini mampu menginfeksi komputer lain dalam jaringan dengan cara memanfaatkan kerentanan pada Windows Server service (SVCHOST.EXE).

Jika kerentanan tersebut berhasil dimasuki, maka remote code bisa diaktifkan saat file sharing di-enabled. Varian tersebut juga mampu menyebar lewat removable drives dan melemahkan passwords adminisrator.