Credit image: Pixabay

Ketika aroma dan nuansa WannaCry masih kental terasa meninggalkan bekas luka dan kerusakan bagi banyak korbannya, ketegangan yang diakibatkan oleh Win32/Filecoder.WannaCryptor.D masih bisa dirasakan sampai sekarang. Di balik itu sebuah ransomware lain menyeruak dari kegelapan mencari kesempatan dalam kesempitan coba mencari peruntungan.

Malware matre satu ini sebelumnya telah terlacak ESET sejak Desember 2016, saat versi pertama mereka Win32/Filecoder.AESNI.A pertama kali muncul. Dan beruntung, untuk varian ini beberapa kunci dekripsinya sudah disebarkan secara umum, jadi mudah didapatkan oleh siapa saja.

Sedangkan baru saja rilis adalah varian baru yang dideteksi oleh ESET sebagai Win32/Filecoder.AESNI.C atau dikenal dengan nama ransomware XData, yang paling banyak muncul di Ukraina, di mana dari hasil pendeteksian antara 17 Mei dan 22 Mei mencapai total 96 persen dan puncaknya terjadi hari Jumat, 19 Mei lalu. Dan ESET telah melindungi semua penggunanya sejak awal serangan.

Berdasarkan penelitian ESET, ransomware XData didistribusikan melalui sistem otomasi dokumen Ukraina yang banyak digunakan dalam akuntansi. Karena rasio infeksi masih rendah, skenario distribusi kemungkinan melibatkan beberapa jenis social engineering.

Misalnya melalui update software. Namun, ini masih terlalu dini untuk memastikan semuanya. Setelah menginfeksi komputer, file utama drop utilitas sistem yang sah yaitu SysInternals PsExec dan kemudian menjalankan sampel ransomware yang dimasukkan (Win32 / Filecoder.AESNI.C.).

Jika dijalankan dengan hak admin, ransomware bisa menginfeksi seluruh jaringan. Untuk melakukannya, ia menggunakan Mimikatz, tool yang digunakan untuk mengambil kredensial admin dan kemudian dimanfaatkannya untuk menjalankan salinan dirinya di semua komputer di jaringan internal.

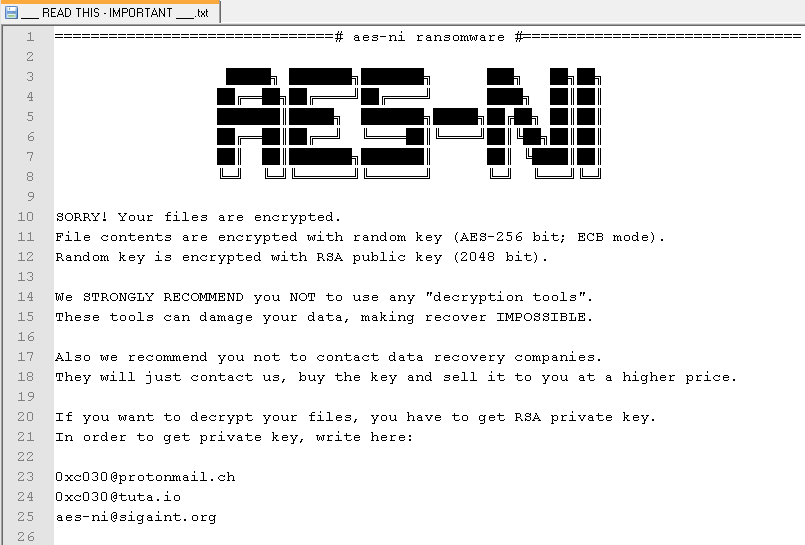

Bagi yang masih belum mengerti kenapa ancaman ini lebih banyak disebut AESNI, hal itu berasal dari ransom note yang mereka tampilkan di komputer korban oleh salah satu varian sebelumnya

Selain dari itu, ada maksud di balik nama ransomware tersebut, ransomware bekerja dengan memeriksa apakah mesin yang diinfeksi mendukung Advanced Encryption Standard Instruction atau biasa disingkat AES-NI. Jika iya, ia menggunakannya untuk mengenkripsi data korban lebih cepat. Itu mengapa ransomware ini lebih sering disebut sebgai AES-NI.

Mitigasi Ransomware

Tindakan preventif bisa sangat membantu menghindari infeksi ransomware, atau setidaknya meminimalisir segala dampak yang diakibatkan oleh malware ini dan sejenisnya, berikut langkah pencegahan yang bisa dilakukan:

- Gunakan solusi keamanan yang andal yang super ringan agar tidak membebani komputer dan komprehensif yang memanfaatkan beberapa lapisan untuk melindungi Anda dari ancaman serupa di masa depan.

- Pastikan untuk secara teratur meng-update dan menambal sistem operasi Anda.

- Simpan backup file Anda di hard disk atau lokasi terpisah yang tidak akan terkena dampak jika terjadi infeksi jaringan.

- Jangan pernah mengklik lampiran dan tautan di email yang mencurigakan atau tidak dikenal.