Credit image: Pixabay

Peneliti keamanan ESET Lukas Stefanko menemukan dua aplikasi Android di Google Play Store terinfeksi oleh Ransomware Cerber, setelah dalam source code dikedua aplikasi didapati adanya ransom note.

Kedua aplikasi tersebut adalah Accechiamoli dan ForzaFò, aplikasi yang diciptakan oleh developer asal Italia yang ditujukan untuk para penggemar klub sepakbola Foggia, sebuah klub yang dulunya pernah bermain di Serie A Liga Italia

“Scanner kami mengambil sisa Ransomware Cerber yang tentu saja tidak akan masalah untuk windows malware, tetapi ini terdeteksi dalam sebuah aplikasi Android dan hal ini tentu bukan hal yang biasa, malah sedikit aneh,” kata Stefanko

“Saya menyelidiki aplikasi tertentu dan mencoba untuk mengidentifikasi apa tepatnya terdeteksi sebagai Ransomware Cerber,” tambahnya. “Untungnya, hanya ada catatan tebusan Cerber yang memicu pemindai, dan payload yang tidak aktual.”

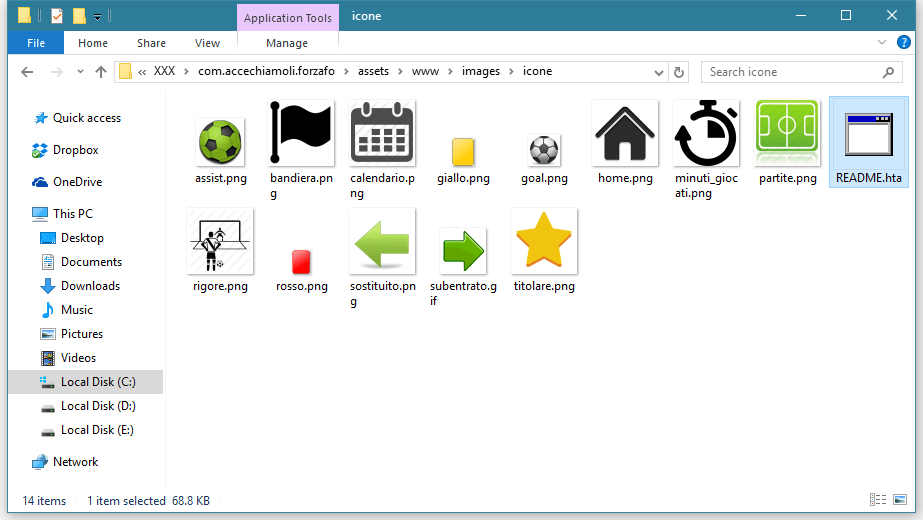

Jika kita mengamati dua aplikasi dengan baik, apa yang scanner ESET dapati adalah sebuah file bernama README.hta, ransom note Cerber standar yang disusupkan ransomware dalam komputer korban yang terinfeksi.

Cerber Android?

Tentu saja tidak, tak ada bahaya yang perlu dikuatirkan bagi pengguna dua aplikasi sepakbola ini, atau bagi pengguna perangkat Android karena Ransomware Cerber dirancang untuk bekerja hanya pada komputer Windows bukan smartphone.

Selain itu, hal ini juga tidak berbahaya bagi pengguna Windows, karena file ransom note tidak akan menginfeksi komputer lain. File HTA (HTML Application) telah digunakan untuk menyebarkan ransomware, tapi dua file ransom note ini tidak dipersenjatai dengan kode serangan.

File ransom note ransomware umumnya jinak, vendor antivirus biasanya mendeteksi file semacam ini sebagai tanda infeksi yang sudah ada, meskipun jika file tersebut tidak berbahaya.

Dua ransom note ini hanya menampilkan informasi korban tentang bagaimana membayar tebusan dan memulihkan file mereka. Berdasarkan URL situs pembayaran Tor dalam ransom note, Diketahui bahwa versi cerber ini telah aktif sejak bulan September dan Desember 2016.

Dua Teori

Menurut peneliti ESET Lukas Stefanko ada dua teori berbeda tentang bagaimana ransom note Cerber bisa berada dalam source code kedua aplikasi. Stefanko berpendapat, ia menduga pengembang malware mungkin telah mengalami infeksi Ransomware Cerber sendiri.

Karena Cerber memasukkan ransom note di setiap folder file yang terenkripsi maka sangat mungkin bahwa ia mungkin punya ransom note Cerber yang diletakkan di dalam folder icon aplikasi nya.

Teori lainnya adalah bahwa desainer ikon yang digunakan untuk aplikasi, terinfeksi oleh Cerber. Karena file ransom note bernama README, kebanyakan orang yang mengunduh ikon akan berpikir itu paket ikon yang berisi informasi lisensi, dan tidak akan repot-repot membuka file sebelum copy-paste ke lokasi baru.

Pengembang aplikasi asala Italia tersebut mungkin telah menyalin ransom note dengan semua file gambar dalam folder asset aplikasi Android ketika ia sedang mengumpulkan aplikasinya tanpa melihat file README. Sampai saat ini pengembang aplikasi belum merespon dengan situasi yang terjadi.

Sumber berita:

https://www.bleepingcomputer.com