Credit image: Pixabay

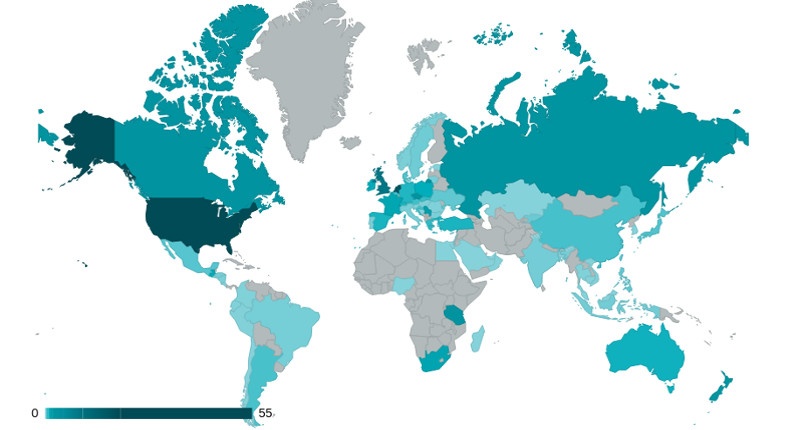

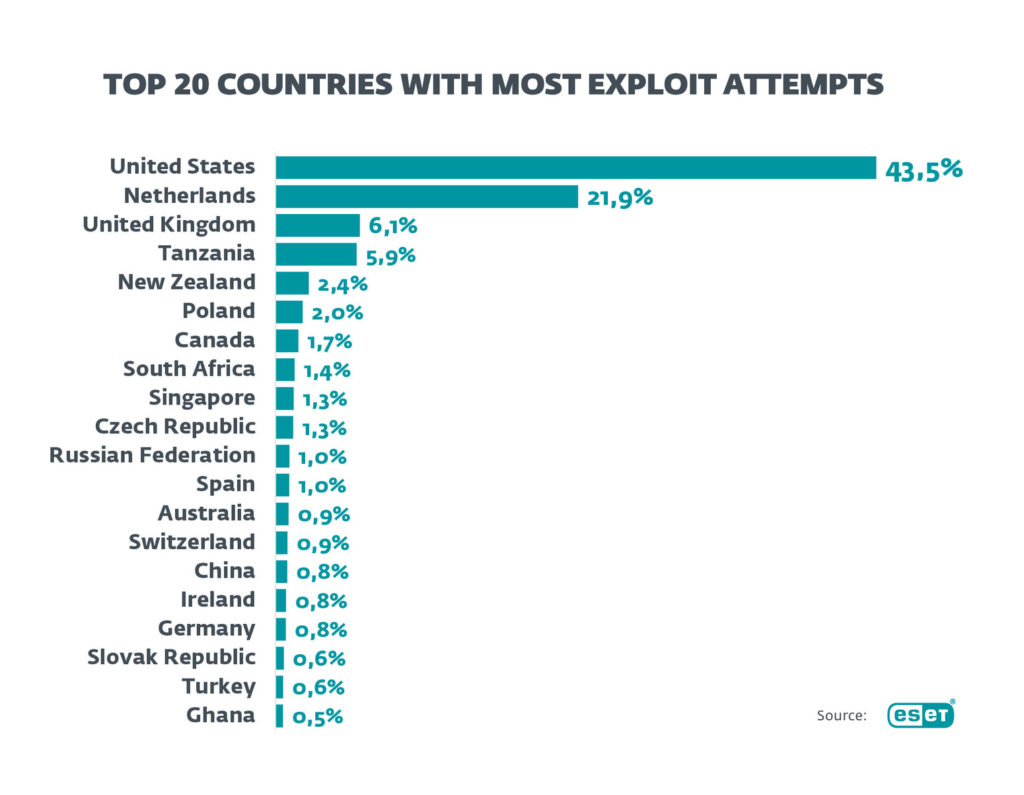

ESET telah mendeteksi ratusan ribu upaya serangan secara global yang melacak kerentanan Log4Shell yang kritis. Sebagian besar upaya serangan berlokasi di Amerika Serikat, Inggris, dan Belanda, namun hampir 180 negara di dunia berada di bawah ancaman karena sebagian besar perpustakaan perangkat lunak Log4j dimiliki oleh sistem di seluruh dunia.

Sejak 11 Desember, ketika para pakar ESET membuat deteksi untuk eksploitasi kerentanan Log4Shell, ESET telah mendeteksi upaya serangan yang disebutkan di atas. Di Republik Slovakia, negara berpenduduk lima juta orang dan lokasi markas ESET, ribuan serangan telah dicoba.

Aktivitas ini menandakan bahwa semua negara, terlepas dari besar kecilnya, kemungkinan besar akan mengalami dampak dari penjahat dunia maya yang mencoba menembus server, layanan, dan perangkat yang kerentanannya belum ditambal.

|

Baca juga: Hacker Menyamar Admin Perusahaan Menyusup dari RDP |

Mengapa upaya serangan tersebar luas?

Pustaka perangkat lunak Log4j biasanya digunakan untuk produksi log yang merekam aktivitas pada perangkat, dalam hal ini terutama untuk kesalahan perekaman dan untuk penyelidikan retrospektif insiden keamanan. Akibatnya, kerentanan sangat luas.

Kerentanan memungkinkan peretas untuk menjalankan kode apa pun dari jarak jauh pada perangkat dan pada akhirnya, mendapatkan kendali penuh atas kode tersebut. Jika peretas menyusup ke server dengan cara ini, mereka dapat bekerja lebih dalam ke jaringan internal organisasi dan menyusup ke sistem dan perangkat lain yang bahkan mungkin tidak terpapar ke internet.

Dikombinasikan dengan tingginya prevalensi Log4j, menjadikannya kerentanan kritis maksimum 10 poin dari 10. Jika sektor TI tidak dapat merespons dengan cepat, ini dapat menyebabkan masalah besar bagi sejumlah besar organisasi dan untuk individu yang mengelola server mereka sendiri, atau menggunakan berbagai layanan online.

“Log4j adalah perpustakaan sumber terbuka yang merupakan bagian dari banyak solusi online dan layanan dari perusahaan teknologi terkenal di dunia. Kadang-kadang ada di server atau sistem perusahaan tanpa sepengetahuan administrator TI sebagai bagian dari paket yang lebih besar. Jika penyerang mendapatkan kendali penuh atas perangkat yang rentan, mereka dapat melakukan spionase siber, mencuri data sensitif, memasang ransomware, atau menyabot sistem TI perusahaan,” jelas Ondrej Kubovič, pakar keamanan siber ESET.

|

Baca juga: Log4Shell Buat Dunia dalam Posisi Genting |

|

Baca juga: Mengeliminir Ancaman Siber Karyawan Mbalelo |

ESET merekomendasikan langkah-langkah berikut:

1. Verifikasi di mana organisasi Anda menggunakan pustaka open source Log4j dan versi mana. Versi yang rentan adalah versi dari 2.0-beta9 hingga 2.14.1. Kemudian versi 2.15 dan 2.16 juga sebagian rentan.

2. Perbarui perpustakaan Log4j Anda ke versi 2.17 dan lacak pembaruan di masa mendatang.

3. Karena Log4Shell adalah kerentanan eksekusi kode jarak jauh dan eksploitasi sudah tersedia, perlu untuk memverifikasi bahwa kerentanan tersebut belum dieksploitasi oleh penyerang.

4. Gunakan perangkat lunak keamanan yang dapat mendeteksi dan memblokir eksploitasi kerentanan. Deteksi ESET meliputi:

-

- Java/Eksploitasi.CVE-2021-44228

-

- Java/Eksploitasi.Agen

-

- Java/Eksploitasi.Agen.SBL

5. Blokir alamat IP yang mencurigakan menggunakan firewall.

|

Baca juga: |