Credit image: Freepix

Tidak hanya para hacker yang memanfaatkan malware, pemerintahpun menggunakannya. Seperti pemerintah Jerman yang menggunakannya untuk kebutuhan melakukan surveillance atau pengamatan.

Tuduhan penggunaan malware oleh pemerintah Jerman muncul pada sebuah laporan yang dirilis pada 8 Oktober lalu oleh Chaos Computer Club (CCC) sebuah kelompok para hacker Eropa.

Malware yang disebut sebagai Bundestrojaner atau Federal Trojan menjadi alat kerja Polisi Jerman dalam melaksanakan tugasnya terutama yang berkaitan dengan tugas pengintaian.

Bundestrojan agak berbeda dengan trojan yang juga digunakan oleh negara lain yaitu Mesir yang menggunakan trojan FinFisher, dan Perancis yang menggunakan spyware.

Yang berbeda dari kasus di Perancis dan Mesir, Malware Bundestrojaner (DLL dan system driver-nya) justeru di publikasikan oleh CCC, dan menuntut Pemerintah Jerman menghentikan penggunaan malware untuk mematai-matai masyarakat karena pengadilan konstitusi telah menjatuhkan larangan tersebut sejak 27 Februari 2008.

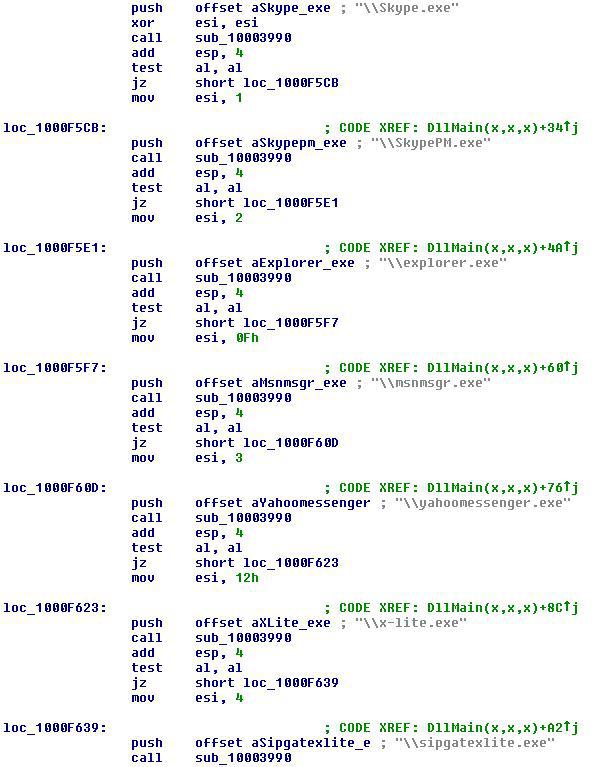

Lalu seperti apa malware yang digunakan oleh polisi Jerman tersebut? para peneliti malware di laboratorium penelitian ESET memaparkan hasil deteksi ESET terhadap malware yang diidentifikasi oleh ESET sebagai Win32/R2D2.A :

Trojan tersebut menampilkan sebuah penyadap dan mampu mengambil screenshots dan merekam suara, kemampuan tersebut berpotensi melebar lebih jauh dari fungsi wiretapping yang diijinkan oleh pengadilan.

Beberapa aplikasi yang akan terkena dampak dan menjadi sasaran tindakan mata-mata tersebut adalh Skype, MSN Messenger, Yahoo Messenger, dan X-Lite – sebuah aplikasi VoIP.

Lebih jauh lagi, malware tersebut juga menciptakan backdoor di komputer yang terinfeksi, sehingga trojan bisa mengirimkan seluruh informasi yang diperolehnya ke komputer pengendali.

Kemampuan lain adaah mampu men-download malware lain yang dapat dijalankan di dalam sistem, kemampuan terakhir tersebut tidak jauh berbeda dengan backdoor trojans biasa yang kita temui sehari-hari.

Untuk mengurai asal dari malware tersebut ternyata tidak semudah jika mengurai dan menganalisa malware biasa – juga terhadap sebagian besar malware lainnya – yaitu dengan analisa binary.

Kemunculan Bundestrojan akhirnya terlacak dari materi dokumen yang dibocorkan oleh situs WikiLeaks dimana tertulis bahwa DigiTask, sebuah perusahaan bermarkas di Bavaria, pernah diminta untuk membuat sebuah perangkat lunak yang akan digunakan untuk meng-intersep atau memindai Skype, Pihak DigiTask sendiri hanya menyampaikan bahwa DigiTask pernah mengembangkan program untuk pihak pemerintah Jerman.

Yudhi Kukuh, Technical Consultant PT. Prosperita-ESET Indonesia dalam menanggapi hal tersebut menuturkan, “Dari mana malware tersebut berasal dalam konteks deteksi, tidak terlalu penting untuk diketahui, karena jika didalamnya termuat code jahat, maka tidak ada alasan bagi antimalware untuk tidak mendeteksinya. – Inilah sebenarnya kekuatan utama metode analisa perilaku dan heuristics yang digunakan ESET– prinsipnya adalah siapapun pengirim software, dan untuk apapun penggunannya, jika ditemukan ada code jahat didalamnya, maka akan terdeteksi”

Sementara David Harley, Seorang peneliti malware intelligence di ESET manyampaikan “apakah saat ini pemerintah dan atau penegak hukum dibolehkan menanam software mata-mata di dalam komputer seseorang yang dicurigai?

Dalam beberapa kasus, tindakan ini bisa dilakukan dengan persetujuan dari pihak pemerintah. Tetapi di banyak negara, tindakan menanam software mata-mata dikomputer seseorang yang dicurigai, tetap tidak diperbolehkan, kecuali pada situasi khusus, misalnya untuk kebutuhan investigasi tindak kejahatan atau untuk keamanan nasional.

Program pengembangan Bunderstrojan ini memiliki beberapa sebutan “federal trojan”, “Quellen-TKU” yang sebenarnya adalah software perekam suara.

Software tersebut mampu merekam percakapan di skype yang dilakukan melalui soundcard komputer, sebelum percakapan tersebut dienkripsi oleh Skype dan “0zapftis”.

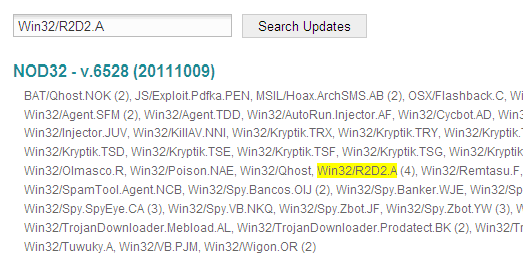

ESET berhasil mendeteksi kehadiran “malware pemerintah” tersebut dan di ESET dikenal dengan Win32/R2D2.A. Nama ini muncul dari text string “C3PO-r2d2-POE” yang mengingatkan pada nama robot pada film StarWars.

Masalah tersebut masih menyimpan banyak pertanyaan, dan bisa menjadi pedang bermata dua. Bagi pemerintah, tentu saja untuk menunjang kierja penegakkan hukum dan keamanan. Disisi lain antivirus akan menangkap semua software dengan muatan code-code jahat.