Credit image: Pixabay

Ransomware Jaff sebenarnya belum lama hadir di kancah kejahatan digital, tepatnya di minggu pertama bulan ini Jaff muncul dan didistribusikan secara besar-besaran melalui malspam dari botnet Necurs, dan menambahkan ekstensi .jaff pada file terenkripsi. Tapi yang paling menarik dari ransomware ini adalah bagaimana mereka mengambil alih alamat pembayaran html Locky.

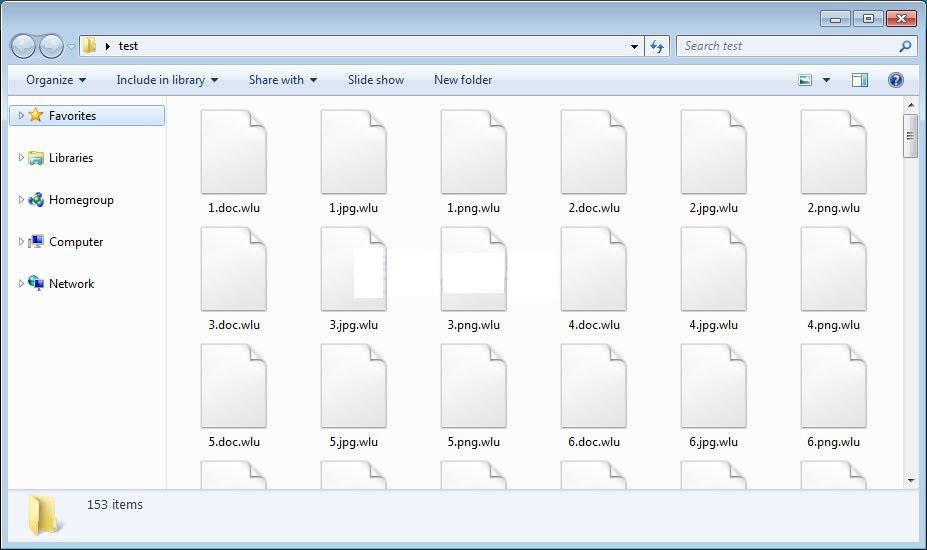

Kini varian baru dari ransomware Jaff ditemukan kembali dengan desain baru pada ransom note dan menambahkan ekstensi baru .wlu untuk file terenkripsi. Seperti varian pertama Jaff, versi baru ini terus didistribusikan melalui kampanye malspam yang memanfaatkan dokumen dan macro berbahaya untuk mengunduh dan menginstal ransomware.

Tampilan Baru Ransom Note

Versi ekstensi baru .wlu ini, Jaff juga mulai menggunakan desain baru untuk ransom note dan nama untuk layanan dekripsinya. Pada versi sebelumnya, catatan tebusan itu berjudul jaff decryptor system dan berisi catatan tebusan amatiran karena kosong dengan css & html-nya berantakan.

Versi baru ini sekarang bernama Jaff Decryptor dan sepertinya mereka kali ini berusaha dengan serius untuk membuatnya lebih baik. Sayangnya, karena pengembang Jaff sekarang merilis versi baru dan memperbarui desain mereka agar tampil lebih profesional. Perubahan ini menunjukkan bahwa operasi serangan terdahulu mereka telah berhasil sehingga mereka semakin meningkatkan layanan mereka.

Cara Kerja Jaff

Operasi Jaff terbaru didistribusikan melalui email yang berpura-pura menjadi faktur untuk penerimanya. Email ini memiliki subjek seperti Copy of Invoice 99483713 atau Faktur (58-0710), di mana jumlahnya acak dan berisi lampiran PDF yang berbahaya.

Saat korban membuka lampiran PDF, tergantung pada pembaca PDF yang terinstal, sebuah prompt untuk membuka dokumen Word tertanam akan ditampilkan.

Jika korban membuka dokumen Word, mereka akan diberi petunjuk Aktifkan Keamanan dan Aktifkan Konten standar agar makro dapat disematkan di dokumen. Begitu pengguna mengklik Enable Content, makro dieksekusi dan akan mengunduh salinan ransomware dan menjalankannya.

Setelah ransomware dijalankan, ia akan memindai komputer korban untuk jenis file yang ditargetkan dan mengenkripsi mereka menggunakan enkripsi AES.

Daftar ekstensi file yang ditargetkan saat ini hampir mencapai 500 ekstensi. Saat mengenkripsi file, file tersebut akan menambahkan ekstensi .wlu ke nama file terenkripsi.

Sampai saat ini para peneliti keamanan masih berusaha keras untuk segera menemukan cara mendekripsi file-file yang terenkripsi, upaya ini akan terus dilakukan sampai ditemukan cara menangkal ransomware Jaff

Backup data ke dalam external drive selalu sangat dianjurkan untuk pencegahan terinfeksi ransomware. Selain itu, penggunaan antimalware yang dilengkapi dengan Antiransomware dapat menjadi pilihan utama untuk pertahanan secara online.

Sumber berita:

https://www.bleepingcomputer.com/news